विषयसूची:

वीडियो: आप मॉडलिंग के लिए खतरा कैसे करते हैं?

2024 लेखक: Lynn Donovan | [email protected]. अंतिम बार संशोधित: 2023-12-15 23:47

खतरे मॉडलिंग के माध्यम से आपके सिस्टम को सुरक्षित करने के लिए यहां 5 चरण दिए गए हैं।

- चरण 1: सुरक्षा उद्देश्यों की पहचान करें।

- चरण 2: संपत्ति और बाहरी निर्भरता की पहचान करें।

- चरण 3: विश्वास क्षेत्रों की पहचान करें।

- चरण 4: क्षमता की पहचान करें धमकी और कमजोरियां।

- चरण 5: दस्तावेज़ खतरा मॉडल .

यहाँ, खतरा मॉडलिंग प्रक्रिया क्या है?

धमकी मॉडलिंग एक है प्रक्रिया उद्देश्यों और कमजोरियों की पहचान करके नेटवर्क सुरक्षा को अनुकूलित करने के लिए, और फिर इसके प्रभावों को रोकने या कम करने के लिए काउंटरमेशर्स को परिभाषित करना, धमकी सिस्टम को। करने के लिए कुंजी धमकी मॉडलिंग यह निर्धारित करना है कि सिस्टम को सुरक्षित रखने के लिए सबसे अधिक प्रयास कहाँ किया जाना चाहिए।

साथ ही, आपको थ्रेट मॉडलिंग कब करनी चाहिए? थ्रेट मॉडलिंग: 12 उपलब्ध तरीके

- बनाने के लिए थ्रेट-मॉडलिंग विधियों का उपयोग किया जाता है।

- कई खतरे-मॉडलिंग विधियों को विकसित किया गया है।

- खतरे की मॉडलिंग को विकास चक्र में जल्दी किया जाना चाहिए, जब संभावित मुद्दों को जल्दी पकड़ा जा सकता है और उनका उपचार किया जा सकता है, जिससे लाइन को बहुत अधिक महंगा होने से रोका जा सके।

इसे ध्यान में रखते हुए, ऐसे कौन से तीन तरीके हैं जिनसे लोग थ्रेट मॉडलिंग शुरू कर सकते हैं?

आप करेंगे प्रारंभ बहुत ही सरल के साथ तरीकों जैसे पूछना "आपका क्या है" खतरा मॉडल ?" और विचार-मंथन के बारे में धमकी . वे सुरक्षा विशेषज्ञ के लिए काम कर सकते हैं, और वे आपके लिए काम कर सकते हैं। वहां से, आप इसके बारे में जानेंगे तीन के लिए रणनीतियाँ धमकी मॉडलिंग : संपत्ति पर ध्यान केंद्रित करना, हमलावरों पर ध्यान केंद्रित करना और सॉफ्टवेयर पर ध्यान केंद्रित करना।

खतरे के मॉडलिंग के लिए किस उपकरण का उपयोग किया जा सकता है?

ओडब्ल्यूएएसपी धमकी अजगर है वेब-आधारित और करने में आसान उपयोग और अपनाना। इस उपकरण है पहला वास्तविक खुला स्रोत उत्पाद जो इस्तेमाल किया जा सकता है बनाना धमकी मॉडलिंग सभी संगठनों में एक वास्तविकता। माइक गुडविन है के लेखक धमकी ड्रैगन।

सिफारिश की:

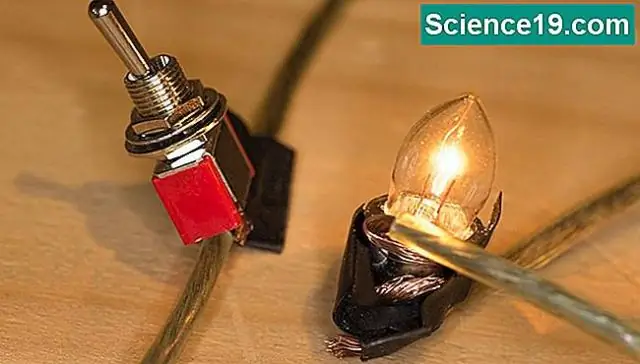

काम चालू करने के लिए आप जिन लैंप को छूते हैं, वे कैसे काम करते हैं?

इसका मतलब यह है कि अगर कोई सर्किट लैंप को इलेक्ट्रॉनों से चार्ज करने की कोशिश करता है, तो उसे 'भरने' के लिए एक निश्चित संख्या की आवश्यकता होगी। जब आप दीपक को छूते हैं, तो आपका शरीर अपनी क्षमता में इजाफा करता है। आपको और लैंप को भरने के लिए अधिक इलेक्ट्रॉनों की आवश्यकता होती है, और सर्किट उस अंतर का पता लगाता है

किसी संगठन के लिए सबसे बड़ा सुरक्षा खतरा क्या है?

किसी भी संगठन के लिए सबसे बड़ा साइबर खतरा उस संगठन के अपने कर्मचारी होते हैं। Securitymagazine.com द्वारा उद्धृत आंकड़ों के अनुसार, "कर्मचारी अभी भी सामाजिक हमलों का शिकार हो रहे हैं"

साइबर सुरक्षा के लिए सबसे बड़ा खतरा क्या है?

1) सोशल हैकिंग वित्तीय बहानेबाजी और फ़िशिंग 98 प्रतिशत सामाजिक घटनाओं का प्रतिनिधित्व करते हैं और 93 प्रतिशत सभी उल्लंघनों की जांच की जाती है, "Securitymagazine.com कहते हैं। एक लापरवाही से खोले गए ईमेल, दुर्भावनापूर्ण लिंक, या अन्य कर्मचारी दुर्घटना में वापस खोजे गए थे

साइबर सुरक्षा में खतरा मॉडलिंग क्या है?

थ्रेट मॉडलिंग उद्देश्यों और कमजोरियों की पहचान करके नेटवर्क सुरक्षा को अनुकूलित करने की एक प्रक्रिया है, और फिर सिस्टम के लिए खतरों को रोकने या कम करने के लिए काउंटरमेशर्स को परिभाषित करना है।

ऐसे कौन से तीन तरीके हैं जिनसे लोग थ्रेट मॉडलिंग शुरू कर सकते हैं?

आप बहुत ही सरल तरीकों से शुरुआत करेंगे जैसे कि "आपका खतरा मॉडल क्या है?" और धमकियों के बारे में विचार-मंथन। वे सुरक्षा विशेषज्ञ के लिए काम कर सकते हैं, और वे आपके लिए काम कर सकते हैं। वहां से, आप खतरे के मॉडलिंग के लिए तीन रणनीतियों के बारे में जानेंगे: संपत्ति पर ध्यान केंद्रित करना, हमलावरों पर ध्यान केंद्रित करना और सॉफ्टवेयर पर ध्यान केंद्रित करना