विषयसूची:

वीडियो: कार्यस्थल में BYOD के साथ क्या जोखिम हैं?

2024 लेखक: Lynn Donovan | [email protected]. अंतिम बार संशोधित: 2023-12-15 23:47

यदि आप कर्मचारियों को कार्यस्थल में BYOD का उपयोग करने की अनुमति देते हैं, तो आप निम्न से जुड़े सुरक्षा जोखिमों का अनुभव कर सकते हैं:

- गुम या चोरी हुए उपकरण।

- कंपनी छोड़ रहे लोग।

- फ़ायरवॉल या एंटी-वायरस सॉफ़्टवेयर का अभाव।

- असुरक्षित वाई-फाई एक्सेस करना।

यह भी सवाल है कि BYOD के जोखिम क्या हैं?

BYOD सुरक्षा जोखिमों को कम करना

- गोपनीय जानकारी का चोरी हो जाना।

- स्केच ऐप्स।

- प्रबंधन की कमी।

- डिवाइस संक्रमण।

- घटिया नीतियां।

- व्यक्तिगत और व्यावसायिक उपयोग का मिश्रण।

- उपकरणों को नियंत्रित करने में असमर्थता।

इसी तरह, BYOD सुरक्षा क्या है? आईटी के उपभोक्ताकरण में, BYOD , या अपना उपकरण लाना, एक ऐसा वाक्यांश है जिसे व्यापक रूप से उन कर्मचारियों को संदर्भित करने के लिए अपनाया गया है जो अपने स्वयं के कंप्यूटिंग डिवाइस - जैसे कि स्मार्टफोन, लैपटॉप और टैबलेट - को उपयोग और कनेक्टिविटी के लिए कार्यस्थल पर लाते हैं। सुरक्षित कॉर्पोरेट नेटवर्क।

साथ ही पूछा, कार्यस्थल में BYOD के क्या लाभ और कमी हैं?

कार्यस्थल में BYOD: लाभ, जोखिम और बीमा निहितार्थ

- प्रत्येक कर्मचारी विशिष्ट उपकरणों और उपकरणों को खरीदने की आवश्यकता को समाप्त करके पैसे बचाएं।

- अपने कर्मचारियों की खुशी और संतुष्टि बढ़ाएँ।

- कर्मचारियों को उन उपकरणों का उपयोग करने की अनुमति देकर उत्पादकता बढ़ाएं जिनसे वे परिचित और सहज हैं।

- जब कर्मचारियों को नवीनतम और महानतम उपकरण मिलते हैं, तो उनके पास अप-टू-डेट तकनीक होती है।

क्या नियोक्ता देख सकते हैं कि आप अपने निजी फोन पर क्या करते हैं?

NS संक्षिप्त उत्तर हाँ है, आपका नियोक्ता कर सकता है मॉनिटर आप लगभग किसी भी उपकरण के माध्यम से जो वे प्रदान करते हैं आप (लैपटॉप, फ़ोन , आदि।)। आप ऐसा कर सकते हैं जल्दी से जांचें देखने के लिए अगर आपका डिवाइस को ओपनिंग द्वारा पर्यवेक्षित किया जाता है NS सेटिंग्स ऐप।

सिफारिश की:

उत्पादन प्रक्रिया को स्वचालित करने के जोखिम क्या हैं?

स्वचालित प्रक्रियाओं में खराब इनपुट विभिन्न प्रकार के स्रोतों से आ सकते हैं। घटिया सामग्री। खराब प्रोग्रामिंग। गलत धारणा या सेटिंग्स। खराब प्रक्रिया डिजाइन। नियंत्रण का अभाव। बहुत अधिक समायोजन या अति-नियंत्रण। प्रक्रिया या वातावरण में अस्थिरता। खराब समय

क्लाउड कंप्यूटिंग में जोखिम मूल्यांकन क्या है?

जोखिम मूल्यांकन किसी भी एमएसपी व्यवसाय का एक महत्वपूर्ण हिस्सा है। जोखिम मूल्यांकन आयोजित करके, सेवा प्रदाता अपने ग्राहकों को उनकी पेशकश में दिखाई देने वाली कमजोरियों को समझ सकते हैं। यह उन्हें ग्राहकों की इच्छा के साथ संरेखण में आवश्यक सुरक्षा परिवर्तन करने की अनुमति देता है

PHI की सुरक्षा के प्रयोजनों के लिए जोखिम विश्लेषण क्या है?

सुरक्षा नियम में संस्थाओं को अपने वातावरण में जोखिमों और कमजोरियों का मूल्यांकन करने और ई-पीएचआई की सुरक्षा या अखंडता के लिए उचित प्रत्याशित खतरों या खतरों से बचाने के लिए उचित और उचित सुरक्षा उपायों को लागू करने की आवश्यकता होती है। जोखिम विश्लेषण उस प्रक्रिया में पहला कदम है

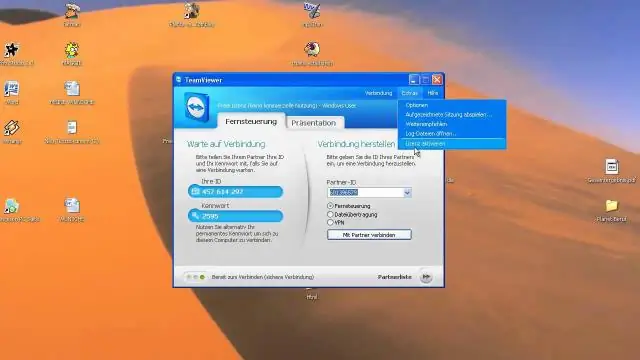

मैं डेस्कटॉप को अपने घर के कंप्यूटर से कार्यस्थल से कैसे दूर कर सकता हूँ?

कार्य कंप्यूटर सेट करें 'प्रारंभ' बटन पर क्लिक करें और 'कंप्यूटर' पर राइट-क्लिक करें और फिर 'गुण' चुनें। 'रिमोट सेटिंग्स' मेनू पर क्लिक करें और 'रिमोट' टैब चुनें। 'इस कंप्यूटर के लिए दूरस्थ सहायता कनेक्शन की अनुमति दें' विकल्प की जाँच करें। दूरस्थ डेस्कटॉप उपयोगकर्ता संवाद बॉक्स में 'उपयोगकर्ता चुनें' और 'जोड़ें' पर क्लिक करें

कंप्यूटर जोखिम क्या है और इसके प्रकार?

कंप्यूटर सुरक्षा जोखिम के प्रकार इंटरनेट और नेटवर्क हमले अनधिकृत पहुंच और उपयोग हार्डवेयर चोरी सॉफ्टवेयर चोरी सूचना चोरी सिस्टम विफलता 5