विषयसूची:

वीडियो: आप जीरो ट्रस्ट मॉडल को कैसे लागू करते हैं?

2024 लेखक: Lynn Donovan | [email protected]. अंतिम बार संशोधित: 2024-01-18 08:24

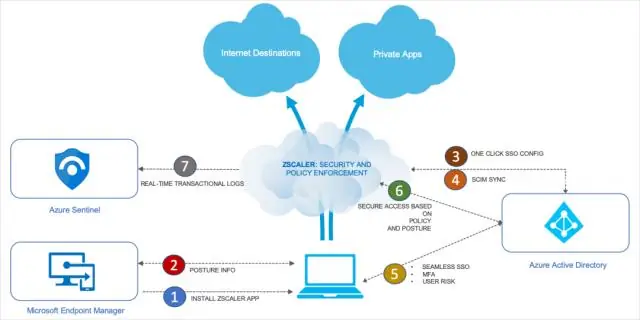

जीरो ट्रस्ट कार्यान्वयन

- माइक्रोसेगमेंटेशन का उपयोग करें।

- उन क्षेत्रों में से किसी एक तक पहुंच वाला व्यक्ति या कार्यक्रम अलग प्राधिकरण के बिना किसी भी अन्य क्षेत्र तक पहुंचने में सक्षम नहीं होगा। बहु-कारक प्रमाणीकरण (एमएफए) का प्रयोग करें

- लागू कम से कम विशेषाधिकार का सिद्धांत (पीओएलपी)

- सभी समापन बिंदु उपकरणों को मान्य करें।

इसी तरह कोई पूछ सकता है, आप शून्य विश्वास कैसे प्राप्त करते हैं?

यहां चार सिद्धांत दिए गए हैं जिन्हें आपकी कंपनी-और विशेष रूप से आपके आईटी संगठन-को अपनाने की आवश्यकता है:

- धमकी अंदर से भी आती है और बाहर से भी। यह शायद सोच में सबसे बड़ा बदलाव है।

- सूक्ष्म विभाजन का प्रयोग करें।

- कम से कम विशेषाधिकार प्राप्त पहुंच।

- कभी भरोसा मत करो, हमेशा सत्यापित करो।

दूसरा, जीरो ट्रस्ट नेटवर्क क्या है? जीरो ट्रस्ट वास्तुकला, जिसे के रूप में भी जाना जाता है जीरो ट्रस्ट नेटवर्क या केवल जीरो ट्रस्ट , सुरक्षा अवधारणाओं और खतरे के मॉडल को संदर्भित करता है जो अब यह नहीं मानता है कि सुरक्षा परिधि के भीतर से काम करने वाले अभिनेताओं, प्रणालियों या सेवाओं पर स्वचालित रूप से भरोसा किया जाना चाहिए, और इसके बजाय कुछ भी और सब कुछ सत्यापित करना चाहिए

साथ ही, आधुनिक संगठनों को शून्य विश्वास सुरक्षा दृष्टिकोण को लागू करने पर विचार करने की आवश्यकता क्यों है?

जीरो ट्रस्ट अपने को उजागर किए बिना क्लाउड के लाभों को कैप्चर करने में आपकी सहायता करता है संगठन अतिरिक्त जोखिम के लिए। उदाहरण के लिए, जब एन्क्रिप्शन है क्लाउड वातावरण में उपयोग किया जाता है, हमलावर अक्सर कुंजी पहुंच के माध्यम से एन्क्रिप्टेड डेटा पर हमला करते हैं, एन्क्रिप्शन को तोड़कर नहीं, और इसलिए कुंजी प्रबंधन है सर्वोपरि महत्व का।

जीरो ट्रस्ट शब्द किसने गढ़ा?

NS अवधि ' शून्य विश्वास ' था गढ़ा फॉरेस्टर रिसर्च इंक के एक विश्लेषक द्वारा 2010 में जब के लिए मॉडल संकल्पना पहले पेश किया गया था। कुछ साल बाद, Google ने घोषणा की कि उन्होंने इसे लागू कर दिया है शून्य विश्वास उनके नेटवर्क में सुरक्षा, जिसके कारण तकनीकी समुदाय के भीतर अपनाने में रुचि बढ़ रही है।

सिफारिश की:

आप टाइप फॉरवर्ड सर्च को कैसे लागू करते हैं?

टाइपहेड खोज पाठ के माध्यम से उत्तरोत्तर खोज और फ़िल्टर करने की एक विधि है। टाइपहेड लागू करना। js अपने खोज बॉक्स वाले टेम्पलेट को खोलें। एक कंटेनर में इनपुट फ़ील्ड को id = "रिमोट" के साथ लपेटें इनपुट फ़ील्ड को टाइपहेड क्लास दें। टेम्पलेट में निम्न स्क्रिप्ट जोड़ें:

अधिक प्रभावी सुरक्षा के लिए जीरो ट्रस्ट मॉडल क्या है?

ज़ीरो ट्रस्ट एक सुरक्षा अवधारणा है जो इस विश्वास पर केंद्रित है कि संगठनों को अपने परिधि के अंदर या बाहर किसी भी चीज़ पर स्वचालित रूप से भरोसा नहीं करना चाहिए और इसके बजाय पहुंच प्रदान करने से पहले अपने सिस्टम से कनेक्ट करने की कोशिश कर रहे कुछ भी और सब कुछ सत्यापित करना चाहिए। "ज़ीरो ट्रस्ट के आसपास की रणनीति किसी पर भरोसा न करने के लिए उबलती है

जीरो ट्रस्ट मॉडल क्या है?

जीरो ट्रस्ट सिक्योरिटी | जीरो ट्रस्ट नेटवर्क क्या है? जीरो ट्रस्ट एक सुरक्षा मॉडल है जो सख्त एक्सेस कंट्रोल बनाए रखने के सिद्धांत पर आधारित है और डिफ़ॉल्ट रूप से किसी पर भी भरोसा नहीं करता है, यहां तक कि पहले से ही नेटवर्क परिधि के अंदर भी।

जीरो ट्रस्ट नेटवर्क क्या हैं?

ज़ीरो ट्रस्ट आर्किटेक्चर, जिसे ज़ीरो ट्रस्ट नेटवर्क या बस ज़ीरो ट्रस्ट के रूप में भी जाना जाता है, सुरक्षा अवधारणाओं और खतरे के मॉडल को संदर्भित करता है जो अब यह नहीं मानता है कि सुरक्षा परिधि के भीतर से संचालित अभिनेताओं, प्रणालियों या सेवाओं पर स्वचालित रूप से भरोसा किया जाना चाहिए, और इसके बजाय कुछ भी सत्यापित करना चाहिए और सब कुछ कोशिश कर रहा है

आप उत्पादन में मशीन लर्निंग मॉडल को कैसे लागू करते हैं?

एक साधारण तकनीकी स्टैक के साथ उत्पादन के लिए अपना पहला एमएल मॉडल तैनात करें स्थानीय सिस्टम पर मशीन लर्निंग मॉडल को प्रशिक्षित करें। अनुमान तर्क को फ्लास्क एप्लिकेशन में लपेटना। फ्लास्क एप्लिकेशन को कंटेनरीकृत करने के लिए डॉकर का उपयोग करना। डॉकर कंटेनर को AWS ec2 इंस्टेंस पर होस्ट करना और वेब-सेवा का उपभोग करना