वीडियो: सममित कुंजी एन्क्रिप्शन में सममित शब्द का प्रयोग क्यों किया जाता है?

2024 लेखक: Lynn Donovan | [email protected]. अंतिम बार संशोधित: 2023-12-15 23:47

सममित एन्क्रिप्शन एक दो-तरफ़ा एल्गोरिथ्म है, क्योंकि गणितीय एल्गोरिथ्म को उसी रहस्य के माध्यम से संदेश के डिक्रिप्शन के दौरान उलट दिया जाता है चाभी . सममित एन्क्रिप्शन , को लोकप्रिय रूप से निजी भी कहा जाता है- कुंजी एन्क्रिप्शन & सुरक्षित- कुंजी एन्क्रिप्शन.

इसी तरह, आप पूछ सकते हैं कि सममित कुंजी एन्क्रिप्शन में सममिति शब्द का प्रयोग क्यों किया जाता है?

सममित एन्क्रिप्शन एक पुरानी और सबसे प्रसिद्ध तकनीक है। यह एक रहस्य का उपयोग करता है चाभी वह या तो एक संख्या हो सकती है, a शब्द या यादृच्छिक अक्षरों की एक स्ट्रिंग। का मुख्य नुकसान सममित कुंजी एन्क्रिप्शन यह है कि इसमें शामिल सभी दलों को विनिमय करना होगा इस्तेमाल की गई कुंजी प्रति एन्क्रिप्ट इससे पहले कि वे इसे डिक्रिप्ट कर सकें डेटा।

इसके अलावा, सममित एन्क्रिप्शन को निजी कुंजी क्रिप्टोग्राफी भी क्यों कहा जाता है? निजी कुंजी एन्क्रिप्शन है सममित एन्क्रिप्शन के रूप में जाना जाता है , जहां वही निजी चाबी दोनों के लिए प्रयोग किया जाता है कूटलेखन और डिक्रिप्शन उद्देश्यों। ए निजी चाबी आम तौर पर एक लंबी, बेतरतीब ढंग से उत्पन्न संख्या है जिसका आसानी से अनुमान नहीं लगाया जा सकता है। चूंकि केवल एक चाभी शामिल है, प्रक्रिया तेज और सरल है।

इसे ध्यान में रखते हुए, सममित कुंजी एन्क्रिप्शन का क्या अर्थ है?

सममित एन्क्रिप्शन एक कूटलेखन पद्धति जो एक का उपयोग करती है चाभी प्रति एन्क्रिप्ट (एन्कोड) और डिक्रिप्ट (डीकोड) डेटा। यह सबसे पुरानी और सबसे प्रसिद्ध तकनीक है कूटलेखन . रहस्य चाभी एक शब्द, एक संख्या या अक्षरों की एक स्ट्रिंग हो सकती है, और यह एक संदेश पर लागू होती है।

सममित एन्क्रिप्शन का उपयोग कहाँ किया जाता है?

डेटाबेस के मामले में, गुप्त चाभी केवल डेटाबेस के लिए ही उपलब्ध हो सकता है एन्क्रिप्ट या डिक्रिप्ट। के कुछ उदाहरण जहां सममित क्रिप्टोग्राफी का उपयोग किया जाता है हैं: भुगतान आवेदन, जैसे कार्ड लेनदेन जहां पहचान की चोरी या धोखाधड़ी के आरोपों को रोकने के लिए पीआईआई को संरक्षित करने की आवश्यकता है।

सिफारिश की:

सममित एन्क्रिप्शन असममित एन्क्रिप्शन की तुलना में तेज़ क्यों है?

मानक एन्क्रिप्ट/डिक्रिप्ट फ़ंक्शंस के लिए, सममित एल्गोरिदम आमतौर पर उनके विषम समकक्षों की तुलना में बहुत तेज़ प्रदर्शन करते हैं। यह इस तथ्य के कारण है कि असममित क्रिप्टोग्राफी व्यापक रूप से अक्षम है। सममित क्रिप्टोग्राफी को बड़ी मात्रा में डेटा के कुशल प्रसंस्करण के लिए सटीक रूप से डिज़ाइन किया गया है

संगीत में Cs का प्रयोग क्यों किया जाता है?

कंप्यूटर संगीत संगीत रचना में कंप्यूटिंग तकनीक का अनुप्रयोग है, मानव संगीतकारों को नया संगीत बनाने में मदद करने के लिए या कंप्यूटर को स्वतंत्र रूप से संगीत बनाने के लिए, जैसे कि एल्गोरिथम रचना कार्यक्रमों के साथ

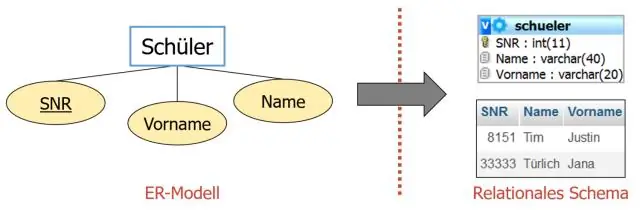

संबंधपरक बीजगणित का प्रयोग संबंधपरक डेटाबेस प्रबंधन में क्यों किया जाता है?

संबंधपरक बीजगणित व्यापक रूप से उपयोग की जाने वाली प्रक्रियात्मक क्वेरी भाषा है। यह इनपुट के रूप में संबंधों के उदाहरण एकत्र करता है और आउटपुट के रूप में संबंधों की घटनाओं को देता है। यह इस क्रिया को करने के लिए विभिन्न कार्यों का उपयोग करता है। संबंधपरक बीजगणित संचालन एक संबंध पर पुनरावर्ती रूप से किया जाता है

C में Clrscr का प्रयोग क्यों किया जाता है?

Clrscr() फंक्शन इन सी एच' (कंसोल इनपुट आउटपुट हेडर फाइल) कंसोल स्क्रीन को साफ करने के लिए इस्तेमाल किया जाता है। यह एक पूर्वनिर्धारित फ़ंक्शन है, इस फ़ंक्शन का उपयोग करके हम कंसोल (मॉनिटर) से डेटा साफ़ कर सकते हैं

सममित कुंजी विनिमय के लिए किस असममित एन्क्रिप्शन एल्गोरिथ्म का उपयोग किया जाता है?

सबसे व्यापक रूप से इस्तेमाल किया जाने वाला सममित एल्गोरिथ्म AES-128, AES-192 और AES-256 है। सममित कुंजी एन्क्रिप्शन का मुख्य नुकसान यह है कि इसमें शामिल सभी पक्षों को डेटा को डिक्रिप्ट करने से पहले डेटा को एन्क्रिप्ट करने के लिए उपयोग की जाने वाली कुंजी का आदान-प्रदान करना पड़ता है।