विषयसूची:

वीडियो: डेटाबेस सुरक्षा आवश्यकताएँ क्या हैं?

2024 लेखक: Lynn Donovan | [email protected]. अंतिम बार संशोधित: 2023-12-15 23:47

7 डेटाबेस सुरक्षा सर्वोत्तम अभ्यास

- भौतिक सुनिश्चित करें डेटाबेस सुरक्षा .

- वेब एप्लिकेशन का उपयोग करें और डेटाबेस फायरवॉल।

- अपने को सख्त करो डेटाबेस यथासंभव पूर्ण सीमा तक।

- अपना डेटा एन्क्रिप्ट करें।

- का मान कम से कम करें डेटाबेस .

- प्रबंधित करना डेटाबेस कसकर प्रवेश।

- ऑडिट और मॉनिटर डेटाबेस गतिविधि।

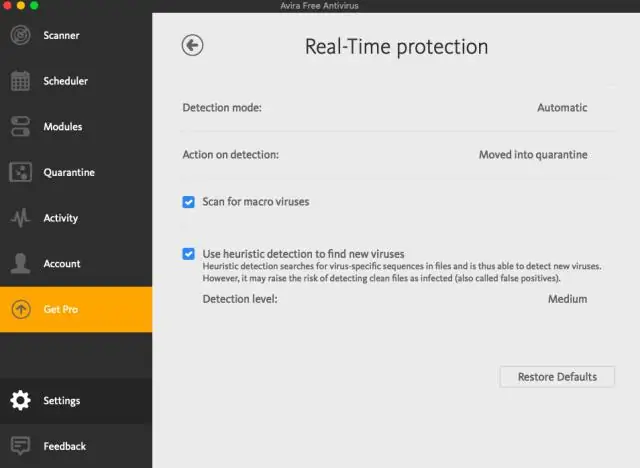

यह भी जानिए, डेटाबेस सुरक्षा के लिए क्या उपयोग किया जाता है?

मूल रूप से, डेटाबेस सुरक्षा का कोई रूप है सुरक्षा का इस्तेमाल किया रक्षा के लिए डेटाबेस और वे जानकारी जो समझौता से होती है। संग्रहीत डेटा को कैसे संरक्षित किया जा सकता है, इसके उदाहरणों में शामिल हैं: सॉफ़्टवेयर - सॉफ़्टवेयर is उपयोग किया गया यह सुनिश्चित करने के लिए कि लोग इन तक पहुंच प्राप्त न कर सकें डेटाबेस वायरस, हैकिंग या इसी तरह की किसी प्रक्रिया के माध्यम से।

दूसरे, डेटाबेस सुरक्षा सुनिश्चित करने में मदद करने वाले 5 प्रमुख कदम क्या हैं? अपनी कंपनी और ग्राहक जानकारी को सुरक्षित और सुरक्षित रखने के लिए आप यहां पांच चीजें कर सकते हैं।

- सुरक्षित पासवर्ड रखें। पृथ्वी पर सबसे परिष्कृत सिस्टम खराब पासवर्ड से सुरक्षा नहीं कर सकते।

- अपने डेटाबेस को एन्क्रिप्ट करें।

- लोगों को पिछले दरवाजे मत दिखाओ।

- अपने डेटाबेस को विभाजित करें।

- अपने डेटाबेस की निगरानी और ऑडिट करें।

यह भी जानिए, क्या है डेटाबेस लेवल सिक्योरिटी?

डेटाबेस सुरक्षा विभिन्न उपायों को संदर्भित करता है जो संगठन यह सुनिश्चित करने के लिए करते हैं डेटाबेस आंतरिक और बाहरी खतरों से सुरक्षित हैं। डेटाबेस सुरक्षा की रक्षा करना शामिल है डेटाबेस स्वयं, इसमें मौजूद डेटा, इसकी डेटाबेस प्रबंधन प्रणाली, और विभिन्न अनुप्रयोग जो इसे एक्सेस करते हैं।

डेटाबेस में 2 प्रकार की सुरक्षा लागू की जा रही है?

सूचना सुरक्षा नियंत्रण के कई स्तर और प्रकार डेटाबेस के लिए उपयुक्त हैं, जिनमें शामिल हैं:

- पहुँच नियंत्रण।

- अंकेक्षण।

- प्रमाणीकरण।

- कूटलेखन।

- अखंडता नियंत्रण।

- बैकअप।

- आवेदन सुरक्षा।

- सांख्यिकीय विधि को लागू करने वाली डेटाबेस सुरक्षा।

सिफारिश की:

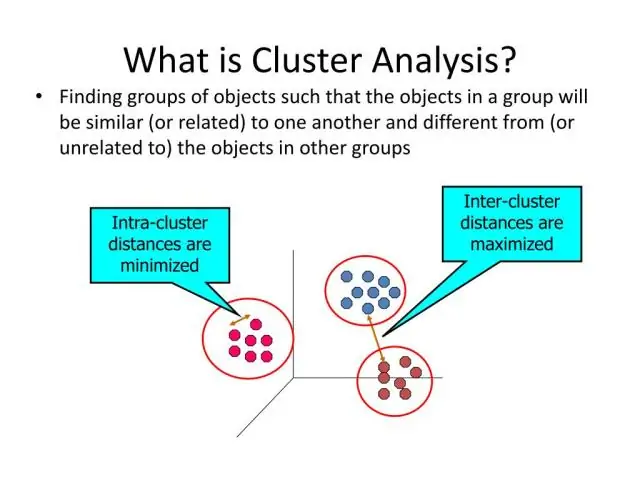

डेटा माइनिंग में क्लस्टरिंग की क्या आवश्यकताएं हैं?

क्लस्टरिंग एल्गोरिथम को जिन मुख्य आवश्यकताओं को पूरा करना चाहिए वे हैं: मापनीयता; विभिन्न प्रकार की विशेषताओं से निपटना; मनमाना आकार वाले समूहों की खोज करना; इनपुट पैरामीटर निर्धारित करने के लिए डोमेन ज्ञान के लिए न्यूनतम आवश्यकताएं; शोर और बाहरी कारकों से निपटने की क्षमता;

Android विकास के लिए दो प्रमुख सॉफ़्टवेयर आवश्यकताएँ क्या हैं?

Android विकास के लिए सिस्टम आवश्यकताएँ? विंडोज / लिनक्स / मैक संचालित पीसी। ऑपरेटिंग सिस्टम पीसी की आत्मा है। अनुशंसित प्रोसेसर। i3, i5 या i7 से अधिक डेवलपर्स को प्रोसेसर की गति और कोर की संख्या के बारे में चिंतित होना चाहिए। आईडीई (ग्रहण या एंड्रॉइड स्टूडियो) एंड्रॉइड एसडीके। जावा। निष्कर्ष

किस अनुबंध दस्तावेज़ में सुरक्षा आवश्यकताएं और वर्गीकरण मार्गदर्शन शामिल हैं?

GCA उद्योग को अनुबंध-विशिष्ट सुरक्षा वर्गीकरण मार्गदर्शन प्रदान करता है। GCA के पास अपनी एजेंसी के लिए अधिग्रहण कार्यों के संबंध में व्यापक अधिकार हैं, जैसा कि एजेंसी प्रमुख द्वारा प्रत्यायोजित किया गया है

सुरक्षा सुरक्षा तंत्र क्या हैं?

सुरक्षा तंत्र का उपयोग किसी सिस्टम के सुरक्षा स्तरों के बीच विश्वास की परतों को लागू करने के लिए किया जाता है। ऑपरेटिंग सिस्टम के लिए विशेष रूप से, ट्रस्ट स्तर का उपयोग डेटा एक्सेस को विभाजित करने और एक पदानुक्रमित क्रम बनाने के लिए एक संरचित तरीका प्रदान करने के लिए किया जाता है।

Windows सुरक्षा लॉग में SQL सर्वर ऑडिट लिखने के लिए दो प्रमुख आवश्यकताएं क्या हैं?

Windows सुरक्षा लॉग में SQL सर्वर सर्वर ऑडिट लिखने के लिए दो प्रमुख आवश्यकताएं हैं: ऑडिट ऑब्जेक्ट एक्सेस सेटिंग को ईवेंट कैप्चर करने के लिए कॉन्फ़िगर किया जाना चाहिए। जिस खाते के अंतर्गत SQL सर्वर सेवा चल रही है, उसके पास Windows सुरक्षा लॉग में लिखने के लिए जनरेट सुरक्षा ऑडिट की अनुमति होनी चाहिए