यदि आप इसे किसी भिन्न फ़ोन नंबर के साथ उपयोग करना चाहते हैं तो आपको एक अतिरिक्त मैजिक जैक की आवश्यकता होगी। नहीं, आपके मैजिक जैक डिवाइस को केवल एक फ़ोन नंबर असाइन किया गया है

डेटा अतिरेक सुनिश्चित करता है कि डेटाबेस में निहित डेटा सटीक और विश्वसनीय है। डेटा मार्ट के छोटे स्लाइस को डेटा वेयरहाउस कहा जाता है। संबंधित अभिलेखों के समूह को तालिका कहा जाता है

स्रोत से Redis बनाने और सर्वर प्रारंभ करने के लिए इन चरणों का पालन करें। डाउनलोड पेज से रेडिस सोर्स कोड डाउनलोड करें। फ़ाइल को अनज़िप करें। टार -xzf redis-VERSION.tar.gz. रेडिस को संकलित और निर्मित करें। सीडी रेडिस-संस्करण। बनाना। रेडिस शुरू करें। सीडी स्रोत../रेडिस-सर्वर

उन्हें चालू करने के लिए, बस रिमोट के बीच वाले बटन को दबाकर रखें। उन्हें अपने डिवाइस के साथ पेयर करने के लिए, उस बीच वाले बटन को कुछ देर तक दबाकर रखें, और फिर अपने डिवाइस की ब्लूटूथ सूची में "iSport Wireless Superslim" खोजें।

पोस्ट-माउंटेड मेलबॉक्स कैसे स्थापित करें। डीआईजी पोस्ट होल। यूएसपीएस आवश्यकताएं बताती हैं कि मेलबॉक्स सड़क के स्तर से 45 इंच से अधिक लंबा नहीं हो सकता है। मेलबॉक्स पोस्ट डालें। कंक्रीट डालो। कंक्रीट को सेट होने दें। निर्माता के निर्देशों के अनुसार मेलबॉक्स संलग्न करें। स्ट्रीट नंबर जोड़ें। इसे ड्रेस अप करें

विभिन्न प्रकार के नेटवर्किंग/इंटरनेटवर्किंग उपकरण पुनरावर्तक: इसे पुनर्योजी भी कहा जाता है, यह एक इलेक्ट्रॉनिक उपकरण है जो केवल भौतिक परत पर संचालित होता है। ब्रिज: ये एक ही प्रकार के LAN के भौतिक और डेटा लिंक लेयर दोनों में काम करते हैं। राउटर: वे कई इंटरकनेक्टेड नेटवर्क (यानी विभिन्न प्रकार के LAN) के बीच पैकेट को रिले करते हैं। गेटवे:

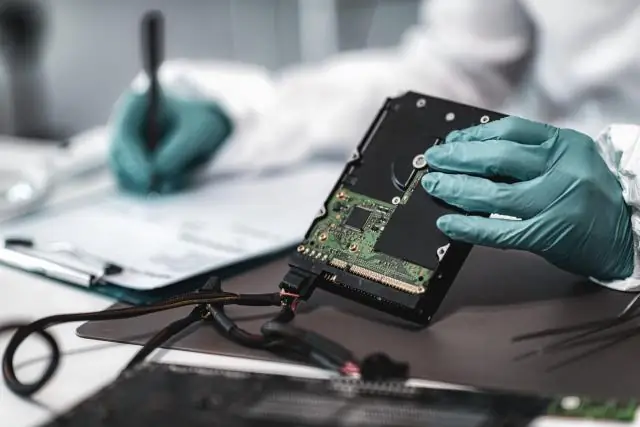

जबकि दोनों डिजिटल संपत्ति की सुरक्षा पर ध्यान केंद्रित करते हैं, वे इसे दो अलग-अलग कोणों से देखते हैं। डिजिटल फोरेंसिक एक जांच भूमिका में घटना के बाद से संबंधित है, जबकि साइबर सुरक्षा हमलों की रोकथाम और पता लगाने और सुरक्षित प्रणालियों के डिजाइन पर अधिक केंद्रित है।

नोटबुक बनाएं URL से टैब चुनें: नोटबुक के लिए नाम दर्ज करें (उदाहरण के लिए, 'ग्राहक-मंथन-कागल')। पायथन 3.6 रनटाइम सिस्टम चुनें। नोटबुक बनाएँ पर क्लिक करें। यह आईबीएम वाटसन स्टूडियो के भीतर नोटबुक को लोड करने और चलाने की शुरुआत करता है

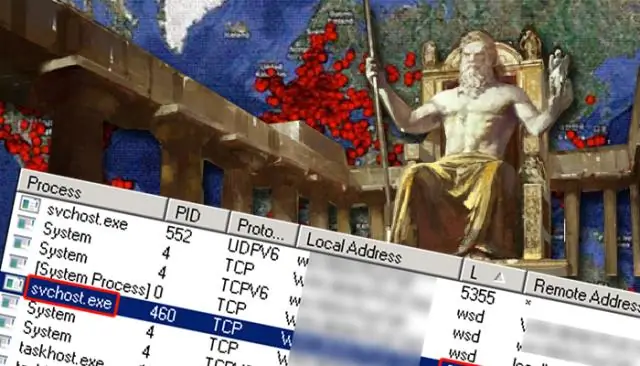

यह एक संक्रमित कंप्यूटर को डीजीए सर्वर से बात करने या ज्ञात संक्रमित वेबसाइटों या पतों से बात करने से प्रतिबंधित करके काम करता है। इसका मतलब है कि आप संक्रमित कंप्यूटर पर हेमडल भी स्थापित कर सकते हैं और यह आपके कंप्यूटर से भेजे जाने वाले डेटा को ब्लॉक कर देगा

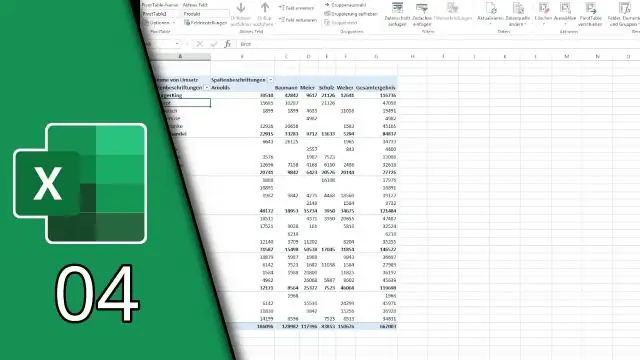

इसे सेट करने के लिए: पिवट टेबल में किसी भी सेल पर राइट-क्लिक करें। PivotTable विकल्प क्लिक करें। PivotTable विकल्प विंडो में, डेटाटैब पर क्लिक करें। PivotTable डेटा अनुभाग में, फ़ाइल खोलते समय डेटा को ताज़ा करने के लिए एक चेक मार्क जोड़ें। संवाद बॉक्स को बंद करने के लिए ओके पर क्लिक करें

क्रोम से सिस्टम प्रिंटडायलॉग तक पहुंचने के दो तरीके हैं। यदि आप पहले से ही Ctrl+Pkeyboard शॉर्टकट दबा चुके हैं, तो बाएं कॉलम के बिल्कुल नीचे 'सिस्टमडायलॉग का उपयोग करके प्रिंट करें' विकल्प देखें। सिस्टम प्रिंट डायलॉग पर सीधे कूदने के लिए, आप Ctrl+Shift+P कीबोर्ड शॉर्टकट का उपयोग कर सकते हैं

माइक्रोसॉफ्ट सरफेस बुक। आर्किटेक्चर छात्रों के लिए सर्वश्रेष्ठ अल्ट्राबुक। एचपी जेडबुक 17 जी2 मोबाइल बिजनेस वर्कस्टेशन। एमएसआई GE72 अपाचे प्रो-242 17.3-इंच। लेनोवो थिंकपैड W541. एसर एस्पायर वी15 नाइट्रो ब्लैक एडिशन। डेल इंस्पिरॉन i7559-763BLK 15.6-इंच फुल-एचडी गेमिंग लैपटॉप। एसर एस्पायर ई 15. तोशिबा सैटेलाइट सी55-सी5241 15.6-इंच

प्रिंटर पुनर्निर्देशन एक ऐसी सुविधा है जो एक स्थानीय प्रिंटर को एक दूरस्थ मशीन से मैप करने की अनुमति देती है, और एक नेटवर्क पर मुद्रण की अनुमति देती है। अमान्य, अनुपयोगी पुनर्निर्देशित प्रिंटर दूरस्थ डेस्कटॉप सेवा सत्र में धीमेपन का कारण बन सकते हैं

आपके द्वारा क्षैतिज या लंबवत पूर्वाग्रह के रूप में सेट किया गया मान 0 और 1 के बीच की संख्या है, जो प्रतिशत का प्रतिनिधित्व करता है, जहां 0 के सबसे करीब का मतलब बाएं (क्षैतिज) या शीर्ष बाधा (ऊर्ध्वाधर) से अधिक पक्षपाती और 1 के सबसे करीब है। दाईं ओर अधिक पक्षपाती (क्षैतिज) या नीचे की बाधा (ऊर्ध्वाधर)

एक प्रॉक्सी सर्वर आगे संचार के लिए आने वाले क्लाइंट अनुरोधों को अन्य सर्वरों को सत्यापित और अग्रेषित करता है। एक प्रॉक्सी सर्वर क्लाइंट और सर्वर के बीच स्थित होता है जहां यह दोनों के बीच मध्यस्थ के रूप में कार्य करता है, जैसे वेब ब्राउज़र और वेब सर्वर। प्रॉक्सी सर्वर की सबसे महत्वपूर्ण भूमिका सुरक्षा प्रदान कर रही है

व्यावहारिक रूप से, सीमा आमतौर पर स्टैक स्पेस द्वारा निर्धारित की जाती है। यदि प्रत्येक थ्रेड को 1 एमबी स्टैक मिलता है (मुझे याद नहीं है कि यह लिनक्स पर डिफ़ॉल्ट है), तो आप 32-बिट सिस्टम 3000 थ्रेड के बाद पता स्थान से बाहर हो जाएंगे (यह मानते हुए कि अंतिम जीबी कर्नेल के लिए आरक्षित है)

1 उत्तर संसाधन फ़ाइल पर राइट क्लिक करें। ओपन विथ चुनें। एन्कोडिंग के साथ एक्सएमएल (टेक्स्ट) एडिटर या एक्सएमएल (टेक्स्ट) एडिटर चुनें। संवाद के दाईं ओर, डिफ़ॉल्ट के रूप में सेट करें पर क्लिक करें

फ़ायरफ़ॉक्स प्रोफ़ाइल सेटिंग्स, अनुकूलन, ऐड-ऑन और अन्य वैयक्तिकरण सेटिंग्स का संग्रह है जो फ़ायरफ़ॉक्स ब्राउज़र पर किया जा सकता है। आप अपनी सेलेनियम स्वचालन आवश्यकता के अनुरूप फ़ायरफ़ॉक्स प्रोफ़ाइल को अनुकूलित कर सकते हैं। इसलिए उन्हें स्वचालित करना परीक्षण निष्पादन कोड के साथ-साथ बहुत मायने रखता है

एडोब ऑडिशन एक डिजिटल ऑडियो वर्कस्टेशन (डीएडब्ल्यू) है जिसका उपयोग संगीत रिकॉर्डिंग और कई अन्य प्रकार के ऑडियोप्रोडक्शन के लिए किया जाता है, और यह एडोब क्रिएटिव क्लाउड का हिस्सा है। एडोब क्रिएटिव क्लाउड आपको दुनिया का सबसे अच्छा क्रिएटिव ऐप देता है ताकि आप अपने सबसे अच्छे विचारों को अपने सबसे बड़े वर्कस्टेशन में बदल सकें। डेस्कटॉप और मोबाइल डिवाइस

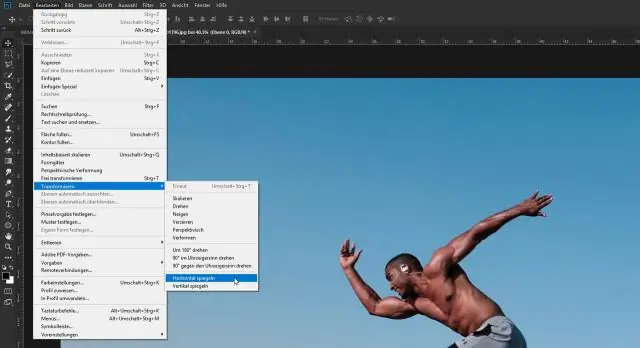

नीचे की छवि को शीर्ष के दर्पण प्रतिबिंब में बदलने के लिए, संपादन मेनू पर जाएं, ट्रांसफ़ॉर्म चुनें, और फिर फ्लिप वर्टिकल चुनें: एडिट> ट्रांसफॉर्म> फ्लिप वर्टिकल पर जा रहे हैं। अब हमारे पास अपना दूसरा दर्पण प्रतिबिंब है, इस बार लंबवत

परीक्षण प्रबंधन आमतौर पर एक परीक्षण प्रक्रिया के प्रबंधन की गतिविधि को संदर्भित करता है। एक परीक्षण प्रबंधन उपकरण एक परीक्षण प्रक्रिया द्वारा पहले निर्दिष्ट किए गए परीक्षणों (स्वचालित या मैनुअल) को प्रबंधित करने के लिए उपयोग किया जाने वाला सॉफ़्टवेयर है। यह अक्सर ऑटोमेशन सॉफ्टवेयर से जुड़ा होता है

डेटा लिंक परत में फ़्रेमिंग। फ़्रेमिंग डेटा लिंक परत का एक कार्य है। यह प्रेषक को बिट्स के एक सेट को प्रेषित करने का एक तरीका प्रदान करता है जो रिसीवर के लिए सार्थक है। ईथरनेट, टोकन रिंग, फ्रेम रिले और अन्य डेटा लिंक परत प्रौद्योगिकियों की अपनी फ्रेम संरचनाएं होती हैं

आश्चर्यजनक रूप से जटिल समस्या आप अधिक RAM जोड़कर CPU लोड को भी कम कर सकते हैं, जो आपके कंप्यूटर को अधिक एप्लिकेशन डेटा संग्रहीत करने की अनुमति देता है। यह आंतरिक डेटा स्थानान्तरण और नई मेमोरी आवंटन की आवृत्ति को कम करता है, जो आपके सीपीयू को एक बहुत जरूरी ब्रेक दे सकता है

जावा अपने आप में एक सुरक्षा छेद नहीं है। आपके ब्राउज़र में Java एप्लेट्स द्वारा सुरक्षा समस्याएं उठाई जा सकती हैं। DBeaver एक डेस्कटॉप एप्लिकेशन है और इसका वेब ब्राउज़र से बिल्कुल भी संबंध नहीं है। इसलिए कोई सुरक्षा समस्या नहीं होगी, चाहे आप किसी भी JRE संस्करण का उपयोग करें

एक सिफर लॉक एक लॉक होता है जिसे प्रोग्राम करने योग्य कीपैड के साथ खोला जाता है जिसका उपयोग अत्यधिक संवेदनशील क्षेत्र तक पहुंच को सीमित और नियंत्रित करने के लिए किया जाता है। कई संगठन अपने सर्वर रूम, विकास प्रयोगशालाओं या स्टोरेज रूम तक पहुंच को नियंत्रित करने के लिए सिफर लॉक का उपयोग करते हैं

Android पर फ़ाइलें कैसे खोलें Google Play Store पर जाएं और Google द्वारा फ़ाइलें इंस्टॉल करें। Google द्वारा फ़ाइलें खोलें और उस ज़िप फ़ाइल का पता लगाएं जिसे आप अनज़िप करना चाहते हैं। उस फ़ाइल को टैप करें जिसे आप अनज़िप करना चाहते हैं। फ़ाइल को अनज़िप करने के लिए एक्सट्रेक्ट पर टैप करें। हो गया टैप करें। सभी निकाली गई फ़ाइलों को मूल ज़िप फ़ाइल के समान स्थान पर कॉपी किया जाता है

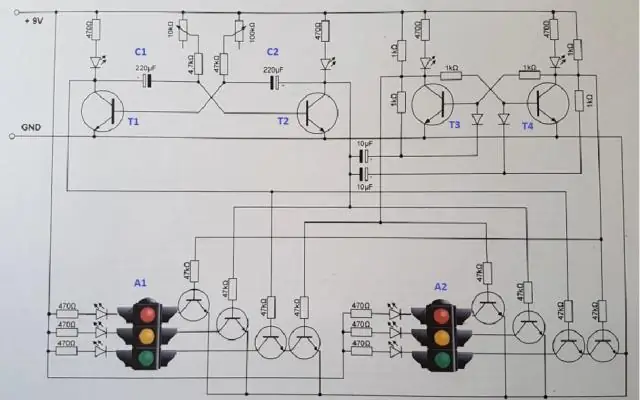

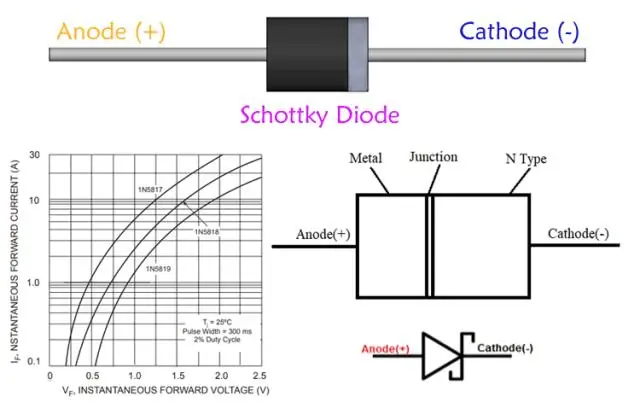

Schottky डायोड अनुप्रयोग। पॉवररेक्टिफायर: Schottky डायोड का उपयोग हाई पावर रेक्टिफायर के रूप में भी किया जाता है। उनके उच्च वर्तमान घनत्व और कम आगे वोल्टेज ड्रॉप का मतलब है कि अगर सामान्य पीएन जंक्शन डायोड का उपयोग किया जाता है तो कम बिजली बर्बाद होती है। Schottkydiodes में एक उच्च रिवर्स लीकेज करंट होता है

सर्वर प्रबंधक का उपयोग करके डेटा डुप्लीकेशन सक्षम करें सर्वर प्रबंधक में फ़ाइल और संग्रहण सेवाओं का चयन करें। फ़ाइल और संग्रहण सेवाओं से वॉल्यूम चुनें। वांछित वॉल्यूम पर राइट-क्लिक करें और डेटा डिडुप्लीकेशन कॉन्फ़िगर करें चुनें। ड्रॉप-डाउन बॉक्स से वांछित उपयोग प्रकार का चयन करें और ठीक चुनें

एंगुलरजेएस में एनजी-सबमिट निर्देश का उपयोग सबमिट ईवेंट पर चलने वाले कार्यों को निर्दिष्ट करने के लिए किया जाता है। इसका उपयोग फ़ॉर्म को सबमिट करने से रोकने के लिए किया जा सकता है यदि इसमें कोई क्रिया नहीं है। यह तत्व द्वारा समर्थित है

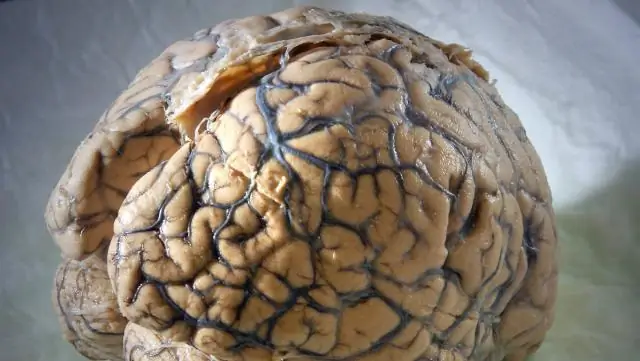

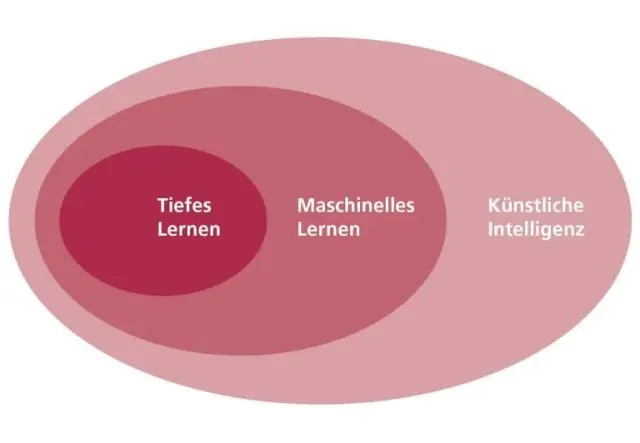

घातीय प्रौद्योगिकियों में कृत्रिम बुद्धिमत्ता (एआई), संवर्धित और आभासी वास्तविकता (एआर, वीआर), डेटासाइंस, डिजिटल जीव विज्ञान और बायोटेक, चिकित्सा, नैनोटेक और डिजिटल निर्माण, नेटवर्क और कंप्यूटिंग सिस्टम, रोबोटिक्स और स्वायत्त वाहन शामिल हैं।

सेटअप शुरू करने के लिए दाईं ओर iTunes स्लाइड के साथ अपने Apple iPhone 4S को कैसे सेट करें। वांछित भाषा स्पर्श करें। इच्छित देश या क्षेत्र को स्पर्श करें. वांछित वाई-फाई नेटवर्क को स्पर्श करें। नेटवर्क पासवर्ड दर्ज करें। शामिल हों स्पर्श करें. स्थान सेवाएं सक्षम करें स्पर्श करें. चार अंकों का पासकोड दर्ज करें

MQTT, या संदेश कतार टेलीमेट्री परिवहन, डिवाइस संचार के लिए एक प्रोटोकॉल है जिसे Adafruit IO समर्थन करता है। js, और Arduino आप Adafruit के IO क्लाइंट लाइब्रेरी का उपयोग कर सकते हैं क्योंकि उनमें MQTT के लिए समर्थन शामिल है (क्लाइंट लाइब्रेरी अनुभाग देखें)

इसे करने का त्वरित तरीका: सिस्टम का एक गेम प्रारंभ करें जिसे आप बटनों को रीमैप करना चाहते हैं। RGUI को आमंत्रित करें (प्लेयर 1 के साथ + X चुनें) त्वरित मेनू पर जाएं और फिर नियंत्रण करें। बटन को अपनी इच्छानुसार कॉन्फ़िगर करें। कोर रीमैप फ़ाइल सहेजें चुनें। या, यदि आप इस रीमैपिंग को केवल वर्तमान गेम के लिए सहेजना चाहते हैं, तो गेम रीमैप फ़ाइल सहेजें चुनें

बेहतर होगा कि आप मशीन लर्निंग सीखना शुरू करने से पहले निम्नलिखित विषय के बारे में विस्तार से जान लें। सिद्धांत संभावना। लीनियर अलजेब्रा। ग्राफ सिद्धांत। अनुकूलन सिद्धांत। बायेसियन तरीके। पथरी। बहुभिन्नरूपी गणना। और प्रोग्रामिंग भाषाएं और डेटाबेस जैसे:

Apple iPhone 8 को अब 4G नेटवर्क के उपयोग के लिए कॉन्फ़िगर किया गया है

1) स्टैक पर पैरामीटर पुश करें। 2) सिस्टम कॉल का आह्वान करें। 3) सिस्टम कॉल के लिए कोड रजिस्टर पर डालें। 4) कर्नेल के लिए जाल। 5) चूंकि प्रत्येक सिस्टम कॉल के साथ एक नंबर जुड़ा होता है, सिस्टम कॉल इंटरफेस ओएस कर्नेल में इच्छित सिस्टम कॉल को आमंत्रित/डिस्पैच करता है और सिस्टम कॉल की वापसी स्थिति और कोई वापसी मूल्य

दुनिया में सबसे लोकप्रिय डेटाबेस डीबी-इंजन रैंकिंग के अनुसार ओरेकल है। रैंकिंग में Oracle के बाद MySQL, SQL Server, PostgreSQL और MongoDB हैं

ऑनसाइट रीडर के लिए मुआवजा क्या है? रीडिंग के लिए यात्रा करने वाले पाठकों को नियमित रूप से प्रति घंटा की दर से भुगतान किया जाता है, जो लागू ओवरटाइम के साथ, $ 1,639 की राशि होगी यदि रीडिंग इवेंट के दौरान घंटों की अपेक्षित संख्या काम की जाती है

निजी कुंजी का उपयोग करके एसएफटीपी प्रमाणीकरण को आम तौर पर एसएफटीपी सार्वजनिक कुंजी प्रमाणीकरण के रूप में जाना जाता है, जिसमें सार्वजनिक कुंजी और निजी कुंजी जोड़ी का उपयोग होता है। दो कुंजी विशिष्ट रूप से एक दूसरे के साथ इस तरह से जुड़ी होती हैं कि कोई भी दो निजी कुंजी एक ही सार्वजनिक कुंजी के साथ काम नहीं कर सकती हैं।

शीर्ष (मेटाडेटा) अनुभाग में एक टैग जोड़ें। के साथ टैग को बंद करना सुनिश्चित करें। ये दो टैग एक ही लाइन पर हो सकते हैं। आरंभिक और समापन शीर्षक टैग के बीच, वह लिखें जो आप अपने शीर्षक से कहना चाहते हैं