वीडियो: आईएस के तीन स्तंभ कौन से हैं?

2024 लेखक: Lynn Donovan | [email protected]. अंतिम बार संशोधित: 2023-12-15 23:47

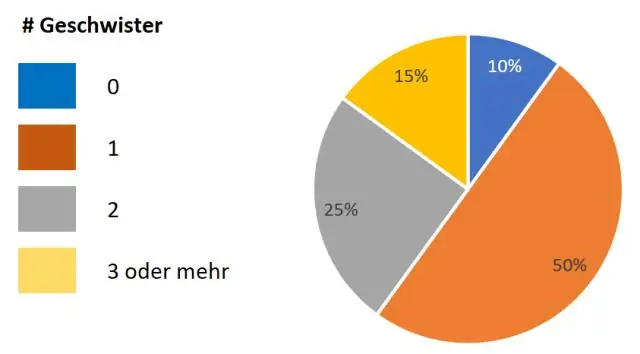

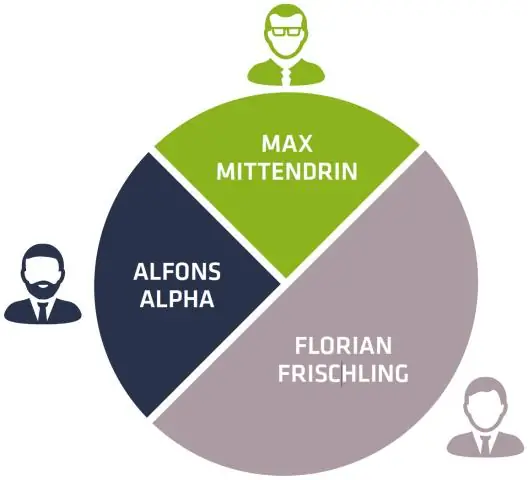

लोग, प्रक्रियाएं और प्रौद्योगिकी हैं 3 चाभी खंभे आपकी सूचना सुरक्षा प्रबंधन प्रणाली ( वाद ) हर दिन, आप कॉल करने, टेक्स्ट संदेश भेजने, सोशल मीडिया प्लेटफॉर्म पर लेख पोस्ट करने और वेब पर जानकारी एक्सेस करने के लिए मोबाइल डिवाइस का उपयोग कर सकते हैं।

इसी तरह पूछा जाता है कि सूचना सुरक्षा के तीन स्तंभ कौन से हैं?

टॉपकोडर में सुरक्षा के 3 स्तंभ: गोपनीयता , अखंडता , तथा उपलब्धता.

कोई यह भी पूछ सकता है कि साइबर सुरक्षा के स्तंभ क्या हैं? साइबर सुरक्षा तीन मुख्य में विभाजित किया जा सकता है खंभे : लोग, प्रक्रियाएं, और प्रौद्योगिकी। यदि आप इन महत्वपूर्ण घटकों को समझते हैं, तो आप उन्हें गुणवत्तापूर्ण आईटी सेवा प्रदान करने के लिए एक रोड मैप के रूप में उपयोग कर सकते हैं और साइबर सुरक्षा संरक्षण। आप इनके बारे में दो तरह से सोच सकते हैं खंभे.

इसके अलावा, सूचना प्रौद्योगिकी के स्तंभ क्या हैं?

सेठ रॉबिन्सन, के वरिष्ठ निदेशक तकनीक CompTIA में विश्लेषण, 4 प्रमुख. का 30 मिनट का अवलोकन प्रदान करता है सूचना प्रौद्योगिकी के स्तंभ , सहित: अवसंरचना, विकास, सुरक्षा और डेटा!

आईएसआईएस से आप क्या समझते हैं?

एक सूचना सुरक्षा प्रबंधन प्रणाली ( वाद ) संगठन के संवेदनशील डेटा को व्यवस्थित रूप से प्रबंधित करने के लिए नीतियों और प्रक्रियाओं का एक समूह है। एक का लक्ष्य वाद एक सुरक्षा उल्लंघन के प्रभाव को सक्रिय रूप से सीमित करके जोखिम को कम करना और व्यापार निरंतरता सुनिश्चित करना है।

सिफारिश की:

डिजिटल डिवाइड के वे तीन क्षेत्र कौन से हैं जो अंतर को परिभाषित करते हैं?

डिजिटल डिवाइड एक ऐसा शब्द है जो जनसांख्यिकी और उन क्षेत्रों के बीच के अंतर को संदर्भित करता है जिनकी आधुनिक सूचना और संचार प्रौद्योगिकी तक पहुंच है, और जिनके पास पहुंच प्रतिबंधित नहीं है या नहीं है। इस तकनीक में टेलीफोन, टेलीविजन, पर्सनल कंप्यूटर और इंटरनेट शामिल हो सकते हैं

पाई चार्ट में तीन तत्व कौन से हैं?

2 उत्तर: एनपीईआर 3 पाई चार्ट में कौन से तीन चार्ट तत्व शामिल हैं? उत्तर: शीर्षक, लेबल जोड़ें, और किंवदंती

ऐसे कौन से तीन तरीके हैं जिनसे लोग थ्रेट मॉडलिंग शुरू कर सकते हैं?

आप बहुत ही सरल तरीकों से शुरुआत करेंगे जैसे कि "आपका खतरा मॉडल क्या है?" और धमकियों के बारे में विचार-मंथन। वे सुरक्षा विशेषज्ञ के लिए काम कर सकते हैं, और वे आपके लिए काम कर सकते हैं। वहां से, आप खतरे के मॉडलिंग के लिए तीन रणनीतियों के बारे में जानेंगे: संपत्ति पर ध्यान केंद्रित करना, हमलावरों पर ध्यान केंद्रित करना और सॉफ्टवेयर पर ध्यान केंद्रित करना

कौन सी तीन विशेषताएँ DevOps को सारांशित करती हैं?

DevOps एक मानसिकता, एक संस्कृति और तकनीकी प्रथाओं का एक समूह है। यह एक समाधान की योजना बनाने, विकसित करने, परीक्षण करने, तैनात करने, जारी करने और बनाए रखने के लिए आवश्यक सभी लोगों के बीच संचार, एकीकरण, स्वचालन और निकट सहयोग प्रदान करता है।

टॉलमिन मॉडल के तीन भाग कौन से हैं?

दार्शनिक स्टीफन ई। टॉलमिन द्वारा विकसित, टॉलमिन विधि तर्क की एक शैली है जो तर्कों को छह घटक भागों में विभाजित करती है: दावा, आधार, वारंट, क्वालीफायर, खंडन और समर्थन। टॉलमिन की पद्धति में, प्रत्येक तर्क तीन मूलभूत भागों से शुरू होता है: दावा, आधार और वारंट