वीडियो: सममित क्रिप्टोग्राफी एल्गोरिथ्म कौन सा है?

2024 लेखक: Lynn Donovan | [email protected]. अंतिम बार संशोधित: 2023-12-15 23:47

ब्लोफिश, AES, RC4, DES, RC5, और RC6 इसके उदाहरण हैं सममित एन्क्रिप्शन . सबसे ज्यादा इस्तेमाल किया जाने वाला सममित एल्गोरिथम एईएस-128, एईएस-192 और एईएस-256 है। का मुख्य नुकसान सममित चाभी कूटलेखन यह है कि इसमें शामिल सभी पक्षों को उपयोग की जाने वाली कुंजी का आदान-प्रदान करना होता है एन्क्रिप्ट इससे पहले कि वे इसे डिक्रिप्ट कर सकें डेटा।

इसके अलावा, सबसे अच्छा सममित एन्क्रिप्शन एल्गोरिदम क्या है?

ट्रिपल डेस एक समय में, ट्रिपल डेस अनुशंसित मानक था और सबसे व्यापक रूप से उपयोग किया जाता था सममित एल्गोरिथम उद्योग में। ट्रिपल डेस 56 बिट्स के साथ तीन अलग-अलग कुंजियों का उपयोग करता है।

कोई यह भी पूछ सकता है कि सममित एन्क्रिप्शन में कौन से एल्गोरिदम का उपयोग किया जाता है? लोकप्रिय के उदाहरण सममित - कुंजी एल्गोरिदम इनमें Twofish, Serpent, AES (Rijndael), Blowfish, CAST5, Kuznyechik, RC4, DES, 3DES, Skipjack, Safer+/++ (ब्लूटूथ), और IDEA शामिल हैं।

इसके अतिरिक्त, सममित क्रिप्टोग्राफी का क्या अर्थ है?

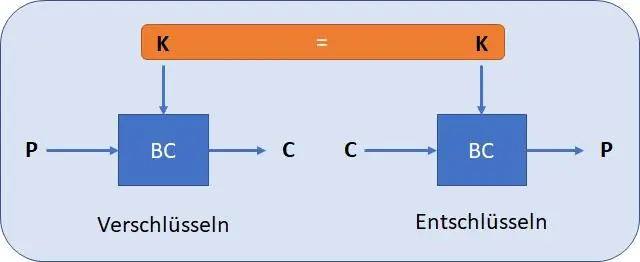

सममित एन्क्रिप्शन एक कूटलेखन पद्धति जो डेटा को एन्क्रिप्ट (एन्कोड) और डिक्रिप्ट (डीकोड) करने के लिए एकल कुंजी का उपयोग करती है। यह सबसे पुरानी और सबसे प्रसिद्ध तकनीक है कूटलेखन . गुप्त कुंजी एक शब्द, एक संख्या या अक्षरों की एक स्ट्रिंग हो सकती है, और यह एक संदेश पर लागू होती है।

क्या एईएस एक सममित सिफर है?

एईएस अमेरिकी सरकार द्वारा अपनाया गया है और अब दुनिया भर में उपयोग किया जाता है। NS कलन विधि द्वारा वर्णित एईएस एक है सममित - कुंजी एल्गोरिथम , मतलब वही चाभी डेटा को एन्क्रिप्ट और डिक्रिप्ट करने दोनों के लिए उपयोग किया जाता है। संयुक्त राज्य अमेरिका में, एईएस NIST द्वारा 26 नवंबर, 2001 को U. S. FIPS PUB 197 (FIPS 197) के रूप में घोषित किया गया था।

सिफारिश की:

सममित कुंजी कैसे उत्पन्न होती हैं?

सममित-कुंजी एल्गोरिदम एकल साझा कुंजी का उपयोग करते हैं; डेटा को गुप्त रखने के लिए इस कुंजी को गुप्त रखने की आवश्यकता है। कुछ मामलों में यादृच्छिक संख्या जनरेटर (आरएनजी) या छद्म यादृच्छिक संख्या जनरेटर (पीआरएनजी) का उपयोग करके यादृच्छिक रूप से चाबियाँ उत्पन्न की जाती हैं। PRNG एक कंप्यूटर एल्गोरिथम है जो विश्लेषण के तहत यादृच्छिक रूप से प्रकट होने वाले डेटा का उत्पादन करता है

निजी कुंजी और सार्वजनिक कुंजी क्रिप्टोग्राफी से आप क्या समझते हैं?

सार्वजनिक कुंजी क्रिप्टोग्राफी में, दो कुंजियों का उपयोग किया जाता है, एक कुंजी का उपयोग एन्क्रिप्शन के लिए किया जाता है और दूसरे का उपयोग डिक्रिप्शन के लिए किया जाता है। 3. निजी कुंजी क्रिप्टोग्राफी में, कुंजी को गुप्त रखा जाता है। सार्वजनिक कुंजी क्रिप्टोग्राफ़ी में, दो कुंजियों में से एक को गुप्त रखा जाता है

सममित कुंजी एन्क्रिप्शन में सममित शब्द का प्रयोग क्यों किया जाता है?

सममित एन्क्रिप्शन एक दो-तरफ़ा एल्गोरिथम है, क्योंकि एक ही गुप्त कुंजी के माध्यम से संदेश के डिक्रिप्शन के दौरान गणितीय एल्गोरिथ्म को उलट दिया जाता है। सममित एन्क्रिप्शन, जिसे लोकप्रिय रूप से निजी-कुंजी एन्क्रिप्शन और सुरक्षित-कुंजी एन्क्रिप्शन भी कहा जाता है

एन्क्रिप्शन एल्गोरिथ्म और एक कुंजी के बीच अंतर क्या हैं?

एल्गोरिथम सार्वजनिक है, जिसे प्रेषक, रिसीवर, हमलावर और एन्क्रिप्शन के बारे में जानने वाले सभी लोग जानते हैं। दूसरी ओर कुंजी केवल आपके द्वारा उपयोग किया जाने वाला एक अनूठा मूल्य है (और सममित एन्क्रिप्शन के मामले में रिसीवर)। कुंजी वही है जो आपके एन्क्रिप्ट किए गए संदेश को दूसरों द्वारा उपयोग किए गए संदेशों से अद्वितीय बनाती है

सममित कुंजी विनिमय के लिए किस असममित एन्क्रिप्शन एल्गोरिथ्म का उपयोग किया जाता है?

सबसे व्यापक रूप से इस्तेमाल किया जाने वाला सममित एल्गोरिथ्म AES-128, AES-192 और AES-256 है। सममित कुंजी एन्क्रिप्शन का मुख्य नुकसान यह है कि इसमें शामिल सभी पक्षों को डेटा को डिक्रिप्ट करने से पहले डेटा को एन्क्रिप्ट करने के लिए उपयोग की जाने वाली कुंजी का आदान-प्रदान करना पड़ता है।