विषयसूची:

वीडियो: आप ओपनएसएसएच को कैसे सख्त करते हैं?

2024 लेखक: Lynn Donovan | [email protected]. अंतिम बार संशोधित: 2023-12-15 23:47

- निष्क्रिय टाइमआउट अंतराल सेट करें। निष्क्रिय समयबाह्य अंतराल वह समय है जिसमें a एसएसएचओ सत्र को बेकार बैठने की अनुमति है।

- खाली पासवर्ड अक्षम करें। कुछ सिस्टम उपयोगकर्ता खाते हैं जो बिना पासवर्ड के बनाए जाते हैं।

- X11 अग्रेषण अक्षम करें।

- अधिकतम प्रमाणीकरण प्रयासों को सीमित करें।

- अक्षम करना एसएसएच डेस्कटॉप पर।

इसके अलावा, मैं उबंटू में एसएसएच को कैसे सख्त करूं?

Ubuntu पर SSH सर्वर को सुरक्षित करें

- डिफ़ॉल्ट SSH पोर्ट बदलें।

- एसएसएच 2 का प्रयोग करें।

- उपयोगकर्ता की पहुंच को सीमित करने के लिए श्वेतसूची और काली सूची का उपयोग करें।

- रूट लॉगिन अक्षम करें।

- अंतिम लॉगिन छुपाएं।

- SSH लॉगिन को विशिष्ट IP पतों पर प्रतिबंधित करें।

- पासवर्ड प्रमाणीकरण अक्षम करें।

- अक्षम करें।

यह भी जानिए, मैं ओपनएसएसएच का उपयोग कैसे करूं? उबंटू/डेबियन के लिए:

- चरण 1: क्लाइंट साइड और सर्वर साइड पर ओपनएसएसएच स्थापित करने के लिए। टर्मिनल में निम्न कमांड टाइप करें और पैकेज डाउनलोड और इंस्टॉल होने तक प्रतीक्षा करें।

- चरण 2: जांचें कि क्या सेवा चल रही है।

- चरण 3: कॉन्फ़िगरेशन।

- चरण 4: ओपनएसएसएच से जुड़ना।

इसी तरह, OpenSSH कितना सुरक्षित है?

अधिभारित के लिए मानक है सुरक्षित अनएन्क्रिप्टेड टेलनेट प्रोटोकॉल की जगह *यूनिक्स जैसे सर्वर तक रिमोट एक्सेस। एसएसएच (और इसका फाइल ट्रांसफर सब-प्रोटोकॉल एससीपी) सुनिश्चित करता है कि आपके स्थानीय कंप्यूटर से सर्वर से कनेक्शन एन्क्रिप्ट किया गया है और सुरक्षित.

क्या पोर्ट 22 सुरक्षित है?

एसएसएच आमतौर पर रिमोट मशीन में लॉग इन करने और कमांड निष्पादित करने के लिए प्रयोग किया जाता है, लेकिन यह टनलिंग का भी समर्थन करता है, टीसीपी को अग्रेषित करता है बंदरगाहों और X11 कनेक्शन; यह संबंधित SSH फ़ाइल स्थानांतरण (SFTP) का उपयोग करके फ़ाइलें स्थानांतरित कर सकता है या सुरक्षित कॉपी (एससीपी) प्रोटोकॉल। मानक टीसीपी पोर्ट 22 SSH सर्वर से संपर्क करने के लिए असाइन किया गया है।

सिफारिश की:

काम चालू करने के लिए आप जिन लैंप को छूते हैं, वे कैसे काम करते हैं?

इसका मतलब यह है कि अगर कोई सर्किट लैंप को इलेक्ट्रॉनों से चार्ज करने की कोशिश करता है, तो उसे 'भरने' के लिए एक निश्चित संख्या की आवश्यकता होगी। जब आप दीपक को छूते हैं, तो आपका शरीर अपनी क्षमता में इजाफा करता है। आपको और लैंप को भरने के लिए अधिक इलेक्ट्रॉनों की आवश्यकता होती है, और सर्किट उस अंतर का पता लगाता है

फ्रैंकिंग क्रेडिट क्या हैं और वे कैसे काम करते हैं?

ऑस्ट्रेलियाई कर प्रणाली कंपनियों को भुगतान किए गए लाभांश के साथ संलग्न करने के लिए फ्रैंकिंग क्रेडिट के अनुपात को निर्धारित करने की अनुमति देती है। एक फ्रैंकिंग क्रेडिट लाभांश आरोपण का उपयोग कर कंपनियों द्वारा भुगतान की गई कर की एक मामूली इकाई है। फ्रैंकिंग क्रेडिट शेयरधारकों को लाभांश के साथ दिया जाता है

आप कैसे सिद्ध करते हैं कि समचतुर्भुज के विकर्ण परस्पर समद्विभाजित करते हैं?

एक समचतुर्भुज में सभी भुजाएँ समान होती हैं और सम्मुख भुजाएँ समानांतर होती हैं। इसके अलावा एक समचतुर्भुज भी एक समांतर चतुर्भुज होता है और इसलिए एक समांतर चतुर्भुज के गुणों को प्रदर्शित करता है और एक समांतर चतुर्भुज के विकर्ण एक दूसरे को समद्विभाजित करते हैं।

आप प्रतीक पुस्तकालय कैसे खोलते हैं और प्रतीक का उपयोग कैसे करते हैं?

प्रतीक पुस्तकालय खोलें विंडो > प्रतीक पुस्तकालय > [प्रतीक] चुनें। सिंबल पैनल मेनू में ओपन सिंबल लाइब्रेरी चुनें, और दिखाई देने वाली सूची में से एक लाइब्रेरी चुनें। प्रतीक पैनल पर प्रतीक पुस्तकालय मेनू बटन पर क्लिक करें, और दिखाई देने वाली सूची में से एक पुस्तकालय चुनें

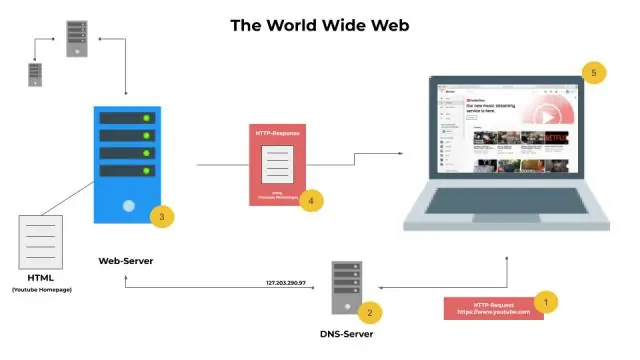

आईटी इन्फ्रास्ट्रक्चर कौन से घटक बनाते हैं और वे एक साथ कैसे काम करते हैं?

आईटी इन्फ्रास्ट्रक्चर में वे सभी तत्व होते हैं जो डेटा और सूचना के प्रबंधन और उपयोगिता का समर्थन करते हैं। इनमें एक उद्यम के व्यावसायिक लक्ष्यों का समर्थन करने के लिए भौतिक हार्डवेयर और सुविधाएं (डेटा केंद्रों सहित), डेटा भंडारण और पुनर्प्राप्ति, नेटवर्क सिस्टम, विरासत इंटरफेस और सॉफ़्टवेयर शामिल हैं।