वीडियो: कंप्यूटर कैसे सुनिश्चित करता है कि सभी ऑपरेशन सिंक्रनाइज़ हैं?

2024 लेखक: Lynn Donovan | [email protected]. अंतिम बार संशोधित: 2023-12-15 23:47

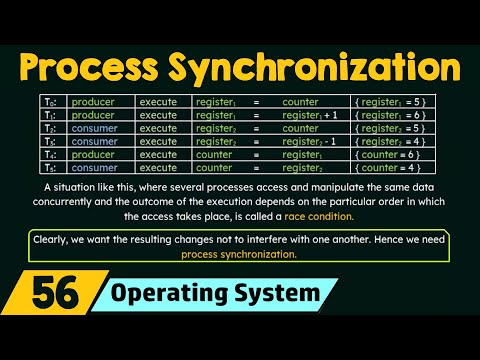

धागा तादात्म्य एक तंत्र के रूप में परिभाषित किया गया है जो सुनिश्चित कि दो या दो से अधिक समवर्ती प्रक्रियाएं या सूत्र करना क्रिटिकल सेक्शन के रूप में जाने जाने वाले कुछ विशेष प्रोग्राम सेगमेंट को एक साथ निष्पादित नहीं करते हैं। इसलिए, जब प्रक्रिया 1 और 2 दोनों उस संसाधन तक पहुँचने का प्रयास करते हैं, तो यह चाहिए एक समय में केवल एक ही प्रक्रिया को सौंपा जा सकता है।

बस इतना ही, विभिन्न सिंक्रनाइज़ेशन तंत्र क्या हैं?

वहाँ दॊ है प्रकार का तादात्म्य : आंकड़े तादात्म्य और प्रक्रिया तादात्म्य : प्रक्रिया तादात्म्य : हैंडशेक तक पहुंचने के लिए कई थ्रेड्स या प्रक्रियाओं का एक साथ निष्पादन जैसे कि वे क्रियाओं का एक निश्चित क्रम करते हैं। लॉक, म्यूटेक्स और सेमाफोर प्रक्रिया के उदाहरण हैं तादात्म्य.

उपरोक्त के अलावा, तुल्यकालन के लिए तीन आवश्यकताएं क्या हैं? क्रिटिकल सेक्शन की समस्या का समाधान निम्नलिखित तीन शर्तों को पूरा करना चाहिए:

- आपसी बहिष्कार। सहयोगी प्रक्रियाओं के समूह में से, एक निश्चित समय में केवल एक प्रक्रिया अपने महत्वपूर्ण खंड में हो सकती है।

- प्रगति।

- बंधी प्रतीक्षा।

बस इतना ही, कंप्यूटिंग में सिंक्रोनाइज़ेशन क्या है?

तादात्म्य ( संगणक विज्ञान) प्रक्रिया तादात्म्य इस विचार को संदर्भित करता है कि एक निश्चित बिंदु पर कई प्रक्रियाओं को जोड़ना या हाथ मिलाना है, ताकि एक समझौते पर पहुंचें या कार्रवाई के एक निश्चित अनुक्रम के लिए प्रतिबद्ध हों।

सिंक्रनाइज़ेशन का उद्देश्य क्या है?

की जरूरत तादात्म्य तब उत्पन्न होता है जब प्रक्रियाओं को समवर्ती रूप से निष्पादित करने की आवश्यकता होती है। मुख्य सिंक्रनाइज़ेशन का उद्देश्य पारस्परिक बहिष्करण का उपयोग करते हुए हस्तक्षेप के बिना संसाधनों का बंटवारा है। अन्य प्रयोजन एक ऑपरेटिंग सिस्टम में प्रक्रिया अंतःक्रियाओं का समन्वय है।

सिफारिश की:

सिग्नल पर किए जाने वाले विभिन्न प्रकार के ऑपरेशन क्या हैं?

बेसिक सिग्नल ऑपरेशंस में टाइम शिफ्टिंग, स्केलिंग और रिवर्सल शामिल हैं। इस वीडियो में, एक सतत-समय सिग्नल x(t) को स्केच किया गया है और फिर 4 अलग-अलग सिग्नल ऑपरेशन उदाहरण प्रदर्शित किए गए हैं। टाइम शिफ्टिंग, कम्प्रेशन, एक्सपेंशन और रिवर्सल सभी को अलग-अलग माना जाता है

किस प्रकार के एल्गोरिदम को प्रेषक और रिसीवर को एक गुप्त कुंजी का आदान-प्रदान करने की आवश्यकता होती है जिसका उपयोग संदेशों की गोपनीयता सुनिश्चित करने के लिए किया जाता है?

किस प्रकार के एल्गोरिदम को प्रेषक और रिसीवर को एक गुप्त कुंजी का आदान-प्रदान करने की आवश्यकता होती है जिसका उपयोग संदेशों की गोपनीयता सुनिश्चित करने के लिए किया जाता है? व्याख्या: सममित एल्गोरिदम डेटा को एन्क्रिप्ट और डिक्रिप्ट करने के लिए एक ही कुंजी, एक गुप्त कुंजी का उपयोग करते हैं। संचार होने से पहले इस कुंजी को पहले से साझा किया जाना चाहिए

मैं अपने iPhone पर गोपनीयता कैसे सुनिश्चित करूं?

IPhone पर अपनी गोपनीयता की रक्षा कैसे करें अपने डिवाइस को 4 अंक से अधिक लंबे पासकोड के साथ लॉक करें। 10 विफल पासकोड प्रयासों के बाद डेटा को हटाने के लिए "डेटा मिटाएं" सक्षम करें। संवेदनशील ऐप्स के लिए लॉक स्क्रीन में सूचनाएं न दिखाएं। "मेरा स्थान साझा करें" बंद करें। उन चीज़ों के लिए स्थान सेवाएँ बंद करें जिनकी उन्हें आवश्यकता नहीं है

सिक्योर कॉपी प्रोटोकॉल किस सेवा या प्रोटोकॉल पर निर्भर करता है यह सुनिश्चित करने के लिए कि सुरक्षित कॉपी ट्रांसफर अधिकृत उपयोगकर्ताओं से है?

सिक्योर कॉपी प्रोटोकॉल किस सेवा या प्रोटोकॉल पर निर्भर करता है यह सुनिश्चित करने के लिए कि सुरक्षित कॉपी ट्रांसफर अधिकृत उपयोगकर्ताओं से है? सिक्योर कॉपी प्रोटोकॉल (एससीपी) का उपयोग आईओएस छवियों और कॉन्फ़िगरेशन फाइलों को एससीपी सर्वर पर सुरक्षित रूप से कॉपी करने के लिए किया जाता है। ऐसा करने के लिए, एससीपी एएए के माध्यम से प्रमाणित उपयोगकर्ताओं से एसएसएच कनेक्शन का उपयोग करेगा

सिस्को राउटर पर सॉफ्टवेयर घड़ियों को स्वचालित रूप से सिंक्रनाइज़ करने के लिए किस प्रोटोकॉल या सेवा का उपयोग किया जाता है?

एनटीपी इसी तरह कोई भी पूछ सकता है कि एएए परिनियोजन में टीएसीएसी+ प्रोटोकॉल क्या प्रदान करता है? TACACS+ प्रमाणीकरण और प्राधिकरण प्रक्रियाओं को अलग करने का समर्थन करता है, जबकि RADIUS प्रमाणीकरण और प्राधिकरण को एक प्रक्रिया के रूप में जोड़ता है। RADIUS रिमोट एक्सेस तकनीक का समर्थन करता है, जैसे कि 802.