फाइल एक्सप्लोरर के साथ विंडोज 10 में मीडिया टैग संपादित करें इस पीसी को फाइल एक्सप्लोरर में खोलें। विवरण फलक सक्षम करें। उस फ़ाइल का चयन करें जिसके लिए आप टैग संपादित करना चाहते हैं। विवरण फलक चयनित फ़ाइल के लिए टैग दिखाएगा। इसे संपादित करने के लिए टैग पर क्लिक करें। अपने परिवर्तनों की पुष्टि करने के लिए एंटरकी दबाएं

लेन-देन की शुरुआत में या लेन-देन के अंदर एक बचत बिंदु पर एक स्पष्ट या निहित लेनदेन को वापस रोल करता है। आप लेन-देन की शुरुआत से या किसी बचत बिंदु पर किए गए सभी डेटा संशोधनों को मिटाने के लिए रोलबैक ट्रांज़ेक्शन का उपयोग कर सकते हैं। यह लेनदेन द्वारा रखे गए संसाधनों को भी मुक्त करता है

काली लिनक्स प्रवेश परीक्षण और सुरक्षा मूल्यांकन के लिए एक शानदार ऑपरेटिंग सिस्टम है। सु कमांड एक लिनक्स कमांड है जो अस्थायी रूप से टर्मिनल कमांड के संदर्भ को रूट उपयोगकर्ता में बदल देता है। इसका मतलब है कि su टाइप करने के बाद जारी किए गए नए कमांड (और रूट के लिए पासवर्ड प्रदान करना) को रूट के रूप में निष्पादित किया जाता है

वर्चुअल होस्टिंग एक मशीन पर कई वेबसाइटों को होस्ट करने की एक विधि है। वर्चुअल होस्टिंग दो प्रकार की होती है: नाम-आधारित वर्चुअल होस्टिंग और आईपी-आधारित वर्चुअल होस्टिंग। आईपी-आधारित वर्चुअल होस्टिंग आईपी पते के आधार पर विभिन्न निर्देशों को लागू करने की एक तकनीक है और पोर्ट पर एक अनुरोध प्राप्त होता है

Time Machine प्राथमिकताएँ खोलें और अपनी बैकअप डिस्क को फिर से चुनें। आपकी बैकअप डिस्क सूचीबद्ध होनी चाहिए। यदि ऐसा नहीं है, तो इसे बंद किया जा सकता है, दोषपूर्ण हो सकता है, या वर्तमान में नेटवर्क पर अनुपलब्ध हो सकता है। यदि आप किसी Time Capsule या अन्य नेटवर्क डिस्क का बैकअप लेते हैं जिसमें पासवर्ड है, तो हो सकता है कि पासवर्ड बदल गया हो

ट्रिपलेट JavaTuples लाइब्रेरी का एक Tuple है जो 3 तत्वों से संबंधित है। चूंकि यह ट्रिपलेट एक सामान्य वर्ग है, इसलिए इसमें किसी भी प्रकार का मूल्य हो सकता है। वे तुलनीय हैं (तुलनात्मक लागू करता है) वे बराबर () और हैशकोड () को लागू करते हैं वे स्ट्रिंग () को भी लागू करते हैं

एक सॉफ्टवेयर बग एक कंप्यूटर प्रोग्राम या सिस्टम में एक त्रुटि, दोष, विफलता या गलती है जिसके कारण यह गलत या अप्रत्याशित परिणाम उत्पन्न करता है या अनपेक्षित तरीके से व्यवहार करता है

वाटसन स्टूडियो के शक्तिशाली ओपन सोर्स और कोड-मुक्त डेटा विश्लेषण टूल के लिए हजारों छात्रों और शिक्षकों को आकर्षित किया गया है। अब, डेटा विज्ञान के लिए यह ऑल-इन-वन प्लेटफॉर्म वाटसन स्टूडियो डेस्कटॉप के साथ असीमित उपयोग वाले छात्रों और शिक्षकों के लिए निःशुल्क है

इंडेक्स की परिभाषा इंडेक्स का बहुवचन है, जो एक लिस्टिंग या एक संकेतक है। सूचकांकों का एक उदाहरण टेलीफोन बुक लिस्टिंग हैं। YourDictionary परिभाषा और उपयोग उदाहरण

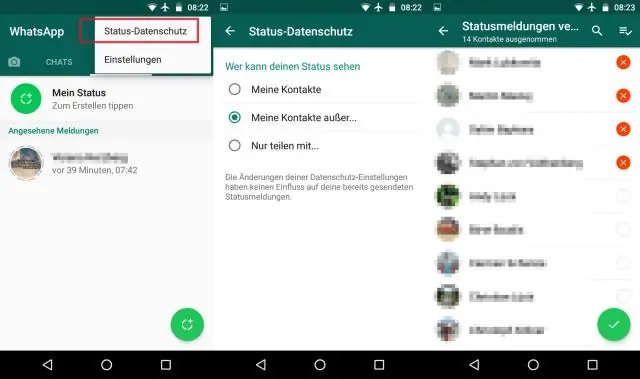

चरण 1: अपने iPhone पर WhatsApp खोलें। सबसे नीचे स्थित सेटिंग टैब पर टैप करें और उसके बाद अकाउंट -> प्राइवेसी -> स्क्रीन लॉक पर टैप करें। चरण 2: आप यहां टच आईडी या फेस आईडी सक्षम करने के लिए टॉगल पाएंगे

अपने हेडफ़ोन पर ऑन बटन को तब तक दबाएं जब तक कि आप अपनी रोशनी को लाल और नीले रंग में टिमटिमाते हुए न देखें, फिर अपनी ब्लूटूथ सेटिंग को चालू करें ताकि आपके द्वारा किए गए ईयरबड्स के साथ युग्मित किया जा सके जब यह चमकना बंद कर दे। मल्टीफ़ंक्शन बटन को तब तक दबाकर रखें जब तक यह न कहे कि यह आपके डिवाइस से कनेक्टेड है

चरण 1: उस वीडियो फ़ाइल पर राइट-क्लिक करें जिसे आप संलग्न करना चाहते हैं और ईमेल के माध्यम से भेजना चाहते हैं। सेंड टू > कंप्रेस्ड (ज़िप्ड) फोल्डर चुनें। विंडोज़ आपकी वीडियो फ़ाइल को ज़िप कर देगा। चरण 2: अपना ईमेल खाता खोलें, एक ईमेल पता लिखें और ज़िप की गई वीडियो फ़ाइल संलग्न करें, और अपने मित्रों को मेल भेजें

एक सूचनात्मक भाषण के मुख्य लक्ष्य किसी विशिष्ट विषय को समझाने में मदद करना और दर्शकों को बाद में ज्ञान को याद रखने में मदद करना है। लक्ष्यों में से एक, शायद सबसे आवश्यक लक्ष्य जो सभी सूचनात्मक भाषणों को संचालित करता है, स्पीकर के लिए दर्शकों को किसी विशेष विषय के बारे में सूचित करना है

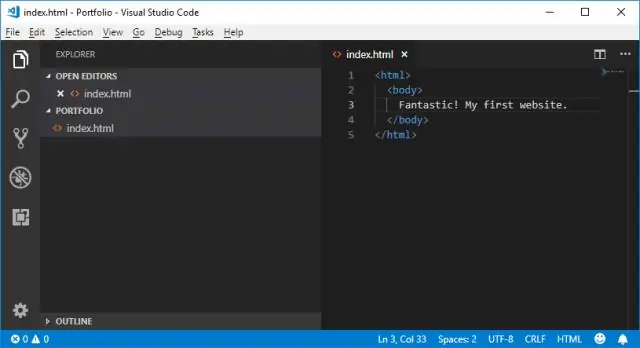

प्रोजेक्ट: सिंगल-फाइल कंपोनेंट्स का उपयोग करके हैलो वर्ल्ड Vue एप्लिकेशन बनाएं। चरण 1: परियोजना संरचना बनाएं। चरण 2: निर्भरताएँ स्थापित करें। चरण 3: फ़ाइलें बनाएं (हमारी वेबपैक कॉन्फ़िगरेशन फ़ाइल को छोड़कर)। चरण 4: वेबपैक को निर्देश देना कि क्या करना है। चरण 5: हमारे पैकेज की स्थापना। चरण 7: हमारी परियोजना का निर्माण

लॉक फिल फीचर आपको यह नियंत्रित करने की अनुमति देता है कि एक फिल कैसे लागू किया जाता है, अनिवार्य रूप से इसकी स्थिति को लॉक कर देता है ताकि ग्रेडिएंट के सापेक्ष आकृतियों को कहां रखा जाए, इस पर निर्भर करते हुए, एक ग्रेडिएंट सभी आकृतियों को फैलाता है

विधि 1: स्थानीय XML पुनर्निर्देशन चरण 1: डिफ़ॉल्ट स्वतः खोज URL की जाँच करें। चरण 2: एक स्थानीय XML पुनर्निर्देशित फ़ाइल बनाएँ। चरण 3: अपनी रजिस्ट्री में एक ऑटोडिस्कवर संदर्भ जोड़ें। चरण 4: आउटलुक खोलें और अपना खाता कॉन्फ़िगर करें

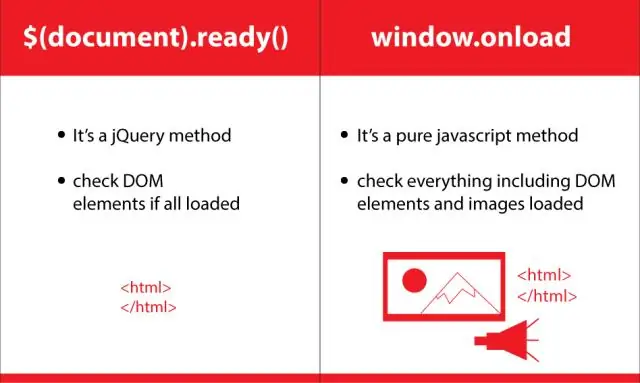

दस्तावेज़ लोड होने के बाद फ़ंक्शन उपलब्ध कराने के लिए तैयार () विधि का उपयोग किया जाता है। आप जो भी कोड $(दस्तावेज़) के अंदर लिखते हैं। तैयार () विधि तब चलेगी जब पृष्ठ DOM जावास्क्रिप्ट कोड निष्पादित करने के लिए तैयार है

एथिकल हैकिंग - टूल्स एनएमएपी। Nmap का मतलब नेटवर्क मैपर है। मेटास्प्लोइट। Metasploit सबसे शक्तिशाली शोषण उपकरणों में से एक है। बर्प सूट। बर्प सूट एक लोकप्रिय मंच है जिसका व्यापक रूप से वेब अनुप्रयोगों की सुरक्षा परीक्षण करने के लिए उपयोग किया जाता है। गुस्से में आईपी स्कैनर। कैन और हाबिल। एटरकैप। ईथरपीक। सुपरस्कैन

नई फाइबर स्थापना ऐसे मामले में जहां आपका घर फाइबर का समर्थन कर सकता है, लेकिन केबल बिछाने और ओएनटी स्थापित करने के लिए एक इंस्टॉलेशन की आवश्यकता होती है, इसमें कुछ हफ़्ते से लेकर दो-तीन महीने तक का समय लग सकता है।

मूल्यांकन और प्राधिकरण एक दो-चरणीय प्रक्रिया है जो सूचना प्रणाली की सुरक्षा सुनिश्चित करती है। आकलन एक सूचना प्रणाली में डेटा प्रकार के आधार पर पूर्व-निर्धारित सुरक्षा नियंत्रणों के मूल्यांकन, परीक्षण और जांच की प्रक्रिया है।

उपनाम जैस्पर व्यक्तिगत नाम जैस्पर से लिया गया है, जो फ्रांसीसी नाम कैस्पर, गैस्पर और गैसपर्ड का सामान्य अंग्रेजी रूप है।

स्ट्रिंग की तुलना किसी स्ट्रिंग या आईडी का प्रतिनिधित्व करने वाली वस्तु से करने के लिए इस पद्धति का उपयोग करें। equalsIgnoreCase(secondString) यदि दूसरास्ट्रिंग शून्य नहीं है, तो सत्य लौटाता है और स्ट्रिंग के समान वर्णों के अनुक्रम का प्रतिनिधित्व करता है जिसे विधि कहा जाता है, मामले को अनदेखा करना

अधिकांश एल ई डी की संवेदनशीलता समय के साथ बहुत स्थिर होती है। तो सिलिकॉन फोटोडायोड हैं - लेकिन फिल्टर का जीवन सीमित है। एल ई डी दोनों प्रकाश का उत्सर्जन और पता लगा सकते हैं। इसका मतलब है कि प्रत्येक छोर पर केवल एक एलईडी के साथ एक ऑप्टिकल डेटा लिंक स्थापित किया जा सकता है, क्योंकि अलग-अलग संचारण और एलईडी प्राप्त करने की आवश्यकता नहीं है

उच्च तापमान मांस उत्पाद

फ़ाइलें जो contani. edb फ़ाइल एक्सटेंशन का सबसे अधिक उपयोग मेलबॉक्स डेटा फ़ाइलों द्वारा किया जाता है जिन्हें Microsoft Exchange सर्वर द्वारा सहेजा गया है। EDB एक्सचेंज डेटाबेस का संक्षिप्त रूप है। ईडीबी फाइलें एक्सचेंज डेटाबेस फाइलें हैं जो इन-प्रोसेस और गैर-एसएमटीपी संदेशों को स्टोर करती हैं

गैर-मौखिक संचार के सामान्य उदाहरण निम्नलिखित हैं। शारीरिक हाव - भाव। शरीर की भाषा जैसे चेहरे के भाव, मुद्रा और हावभाव। आँख से संपर्क। मनुष्य आमतौर पर आंखों में जानकारी चाहते हैं। दूरी। संचार के दौरान लोगों से आपकी दूरी। आवाज़। स्पर्श। पहनावा। व्यवहार। समय

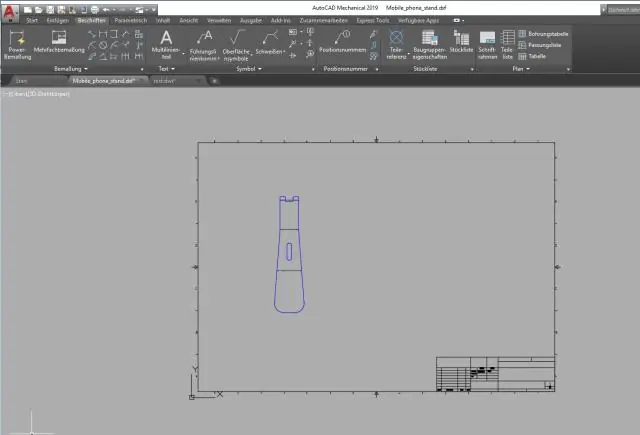

सॉलिडवर्क्स फ़ाइल को सीधे ऑटोकैड में आयात करें। ऑटोकैड में कमांड लाइन पर, टाइप करेंआयात। फ़ाइल आयात करें संवाद विंडो में, प्रकार की फ़ाइलें ड्रॉप-डाउन मेनू पर क्लिक करें और सॉलिडवर्क्स चुनें (

एचटीएमएल | क्रिया विशेषता का उपयोग यह निर्दिष्ट करने के लिए किया जाता है कि फ़ॉर्म जमा करने के बाद सर्वर को फ़ॉर्मडेटा कहाँ भेजा जाना है। इसका उपयोग तत्व में किया जा सकता है। विशेषता मान: URL: इसका उपयोग दस्तावेज़ के URL को निर्दिष्ट करने के लिए किया जाता है जहाँ प्रपत्र जमा करने के बाद डेटा भेजा जाना है

सुरक्षा अभिकथन मार्कअप लैंग्वेज (SAML) एक खुला मानक है जो पहचान प्रदाताओं (IdP) को सेवा प्रदाताओं (SP) को प्राधिकरण क्रेडेंशियल पास करने की अनुमति देता है। एसएएमएल अपनाने से आईटी दुकानें एक सुरक्षित फ़ेडरेटेड पहचान प्रबंधन प्रणाली को बनाए रखते हुए एक सेवा (सास) समाधान के रूप में सॉफ़्टवेयर का उपयोग करने की अनुमति देती हैं

कोणीय में राउटर-आउटलेट एक प्लेसहोल्डर के रूप में काम करता है जिसका उपयोग सक्रिय घटक या वर्तमान मार्ग स्थिति के आधार पर विभिन्न घटकों को गतिशील रूप से लोड करने के लिए किया जाता है। राउटर-आउटलेट निर्देश का उपयोग करके नेविगेशन किया जा सकता है और सक्रिय घटक इसकी सामग्री लोड करने के लिए राउटर-आउटलेट के अंदर होगा

सोपयूआई HTTP बेसिक ऑथेंट हेडर बनाना अनुरोध विंडो में, हेडर टैब का चयन करें। हेडर जोड़ने के लिए + पर क्लिक करें। हेडर का नाम प्राधिकरण होना चाहिए। वैल्यू बॉक्स में, बेसिक प्लस बेस 64-एन्कोडेड यूजरनेम टाइप करें: पासवर्ड

थ्रेड सुरक्षित कोड वह है जिसे कई थ्रेड्स से सुरक्षित रूप से निष्पादित किया जा सकता है, भले ही कॉल एक साथ कई थ्रेड्स पर हो। रीएंट्रेंट कोड का मतलब है कि आप सभी चीजें थ्रेड सुरक्षित कोड कर सकते हैं, लेकिन सुरक्षा की गारंटी भी दे सकते हैं, भले ही आप एक ही थ्रेड के भीतर एक ही फ़ंक्शन को कॉल करें

5 से 7+ तक के सभी iPhone मॉडल एक ही आकार के सिम कार्ड का उपयोग करते हैं। कोई भी फ़ोन जो नैनोसिम लेता है वह किसी अन्य नैनोसिम का उपयोग कर सकता है (जिस नेटवर्क के लिए इसे बनाया गया था, निश्चित रूप से, जब तक कि फोन अनलॉक न हो)। एटी एंड टी स्टोर से एटी एंड टी ग्राहकों के लिए सिमकार्ड मुफ्त हैं। एटी एंड टी सिम कार्डडाउन में कटौती करने का कोई वैध कारण नहीं है

रिएक्ट नेटिव अन्य ढांचे की तुलना में सीखने के लिए एक कठिन ढांचा नहीं है। एक सफल रिएक्ट नेटिव ऐप डेवलपर बनने के लिए आपको पूरे इकोसिस्टम को सीखना होगा। प्रतिक्रिया मूल के सबसे बड़े लाभों में से एक क्रॉस-प्लेटफ़ॉर्म कोड लिखने की संभावना है। वास्तविक प्रतिक्रिया मूल निवासी विशिष्ट अवधारणाएँ

एक बिजली की उछाल, बिजली की हड़ताल, हार्डवेयर विफलता, या प्राकृतिक आपदा आपके महत्वपूर्ण डेटा या आपके कंप्यूटर के उपयोग के बिना आपको छोड़ सकती है। अपनी फ़ाइलों का बैकअप लेने से आपको आपदा से बचने में मदद मिल सकती है। बैकअप लेना केवल फाइलों की एक इलेक्ट्रॉनिक कॉपी बनाना है, और उस कॉपी को एक सुरक्षित स्थान पर संग्रहीत करना है

7 उत्तर यह उन सभी फाइलों को अस्थिर कर देगा जिन्हें आपने git add: git reset के साथ मंचित किया होगा। यह सभी स्थानीय अप्रतिबंधित परिवर्तनों को वापस कर देगा (रेपो रूट में निष्पादित किया जाना चाहिए): git checkout. यह सभी स्थानीय अनट्रैक की गई फ़ाइलों को हटा देगा, इसलिए केवल git ट्रैक की गई फ़ाइलें ही रहती हैं: git clean -fdx

Nmap, नेटवर्क मैपर के लिए संक्षिप्त, भेद्यता स्कैनिंग और नेटवर्क खोज के लिए एक मुक्त, खुला स्रोत उपकरण है। नेटवर्क प्रशासक Nmap का उपयोग यह पहचानने के लिए करते हैं कि उनके सिस्टम पर कौन से उपकरण चल रहे हैं, उपलब्ध मेजबानों की खोज करना और वे जो सेवाएं प्रदान करते हैं, खुले बंदरगाहों को ढूंढना और सुरक्षा जोखिमों का पता लगाना।

जीडीबी जीएनयू प्रोजेक्ट डीबगर के लिए खड़ा है और सी (सी ++ जैसी अन्य भाषाओं के साथ) के लिए एक शक्तिशाली डिबगिंग टूल है। यह आपको अपने सी प्रोग्रामों को क्रियान्वित करते समय उनके अंदर झांकने में मदद करता है और आपको यह देखने की भी अनुमति देता है कि आपका प्रोग्राम क्रैश होने पर वास्तव में क्या होता है

"नहीं, एलपी मॉडल के लिए बिल्कुल दो इष्टतम समाधान होना संभव नहीं है।" एक एलपी मॉडल में या तो 1 इष्टतम समाधान या 1 से अधिक इष्टतम समाधान हो सकते हैं, लेकिन इसमें ठीक 2 इष्टतम समाधान नहीं हो सकते हैं

331, 335, 430, और 450 एक ही समय में डायल पैड पर 1, 3, 5, और 7 को दबाकर रखें। साउंडपॉइंट आईपी 301, 501, 550, 600, 601 और 650 के लिए डायल पैड पर एक ही समय में 4, 6, 8, * को दबाकर रखें। साउंडस्टेशन आईपी 4000, 500, और 6000: 6, 8 और * डायल पैड कीज़ के लिए