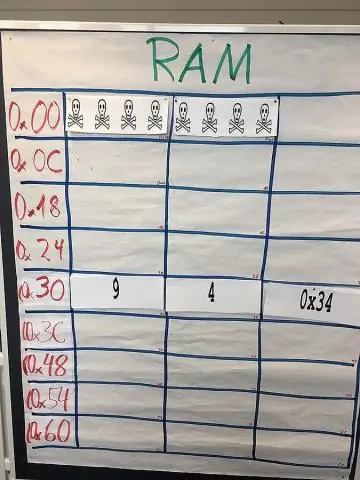

हमारे परीक्षण के लिए, हम Ryzen 5 2400Gat तीन अलग-अलग मेमोरी स्पीड, 2400 MHz, 2933 MHz और 3200 MHz चला रहे हैं। जबकि R5 2400G के लिए अधिकतम समर्थित JEDEC मेमोरी मानक 2933 है, हमारे प्रोसेसर की समीक्षा के लिए AMD द्वारा प्रदान की गई मेमोरी 3200MHz पर ओवरक्लॉकिंग का समर्थन करेगी।

मॉडल-व्यू-व्यूमॉडल (एमवीवीएम) पैटर्न आपको अपने एप्लिकेशन के बिजनेस और प्रेजेंटेशन लॉजिक को इसके यूजर इंटरफेस (यूआई) से अलग करने में मदद करता है। प्रिज्म में नमूने और संदर्भ कार्यान्वयन शामिल हैं जो दिखाते हैं कि विंडोज प्रेजेंटेशन फाउंडेशन (डब्ल्यूपीएफ) एप्लिकेशन में एमवीवीएम पैटर्न को कैसे कार्यान्वित किया जाए।

डेटा सत्यापन के 4 चरणों को समझना चरण 1: एक योजना का विवरण दें। डेटा सत्यापन के लिए रोडमैप बनाना परियोजना को ट्रैक पर रखने का सबसे अच्छा तरीका है। चरण 2: डेटाबेस को मान्य करें। परीक्षण और सत्यापन का यह चरण सुनिश्चित करता है कि सभी लागू डेटा स्रोत से लक्ष्य तक मौजूद है। चरण 3: डेटा स्वरूपण को मान्य करें। चरण 4: नमूनाकरण

एक विभाजन नक्शा विमान का एक विभाजन है। प्रत्येक क्षेत्र छवि पर एक वस्तु या एक विशिष्ट क्षेत्र का प्रतिनिधित्व करता है। एक यादृच्छिक क्षेत्र Y = (ys)s∈Λ पर विचार करें, जहां ys ∈ एस। संभावना शब्द पी (वाई | एक्स) किसी दिए गए वर्ग या क्षेत्र से संबंधित पिक्सल के ग्रे स्तर के वितरण को मॉडल करता है

किसी भी तरह से, 3 तरह से लाइट स्विच वायरिंग के लिए इन पांच चरणों को पूरा करें: अपने विद्युत पैनल पर सही सर्किट को बंद करें। तहखाने में दूसरे तीन-तरफा स्विच के लिए एक विद्युत बॉक्स जोड़ें। दो बक्सों के बीच 14-3 प्रकार की NM केबल (या 12-3, यदि आप 12-गेज तार से कनेक्ट कर रहे हैं) की लंबाई फ़ीड करें

FTK® इमेजर एक डेटा पूर्वावलोकन और इमेजिंग टूल है जो आपको यह निर्धारित करने के लिए इलेक्ट्रॉनिक साक्ष्य का शीघ्रता से आकलन करने देता है कि एक्सेस डेटा® फोरेंसिक टूलकिट® (FTK) जैसे फोरेंसिक टूल के साथ आगे का विश्लेषण वारंट है या नहीं

टीवी साइज टू डिस्टेंस कैलकुलेटर और साइंस साइज चौड़ाई ऊंचाई 60' 52.3' 132.8 सेमी 29.4' 74.7 सेमी 65' 56.7' 144.0 सेमी 31.9' 81.0 सेमी 70' 61.0' 154.9 सेमी 34.3' 87.1 सेमी 75' 65.4' 166.1 सेमी 36.8' 93.5 सेमी

COALESCE का उपयोग यह जांचने के लिए किया जाता है कि क्या तर्क NULL है, यदि यह NULL है तो यह डिफ़ॉल्ट मान लेता है। यह सूची में क्रमिक रूप से NOT NULL मानों की जाँच करेगा और यह पहला NOT NULL मान लौटाएगा

वीईएक्स रोबोटिक्स प्रतियोगिता (वीआरसी) टूर्नामेंट में, टीमें क्वालीफाइंग मैचों में भाग लेती हैं जहां दो टीमें बनाम दो टीमें भाग लेती हैं। एलिमिनेशन राउंड में, दो टीमों के गठबंधन को शीर्ष वरीयता प्राप्त टीमों द्वारा चुना जाता है, और फाइनल जीतने वाला गठबंधन टूर्नामेंट का विजेता होता है

यहां 10 सबसे लोकप्रिय प्रोग्रामिंग भाषाएं हैं: जावा। जावा सबसे लोकप्रिय प्रोग्रामिंग भाषाओं में से एक है, जिसका उपयोग वीडियो गेम और मोबाइल ऐप के लिए सर्वर-साइड एप्लिकेशन बनाने के लिए किया जाता है। अजगर। पायथन वन-स्टॉप शॉप है। सी रूबी। जावास्क्रिप्ट। सी # पीएचपी। उद्देश्य सी

विवरण: MOV फ़ाइल स्वरूप सबसे सामान्य है

यदि आप तांबे से पीईएक्स पर एक लाइन में स्विच करने के लिए शार्कबाइट ब्रास पुश-टू-कनेक्ट कपलिंग का उपयोग कर रहे हैं, तो बस अपने तांबे के पाइप को काटें, उचित सम्मिलन गहराई को चिह्नित करें और युग्मन को पूरी तरह से पाइप पर धकेलें। PEX अंत के लिए इस प्रक्रिया को दोहराएं और आपका कनेक्शन पूरा हो गया है

चरण स्नैपचैट खोलें। स्नैपचैट का आइकन पीले रंग के साथ सफेद भूत है। स्पीच बबल पर टैप करें। यह स्क्रीन के निचले-बाएँ कोने में स्थित है। एक उपयोगकर्ता नाम पर टैप करें। अगर किसी ने आपको स्नैप भेजा है, तो उनके उपयोगकर्ता नाम के बाईं ओर एक ठोस वर्गाकार चिह्न दिखाई देगा। Snaps को अलग-अलग देखने के लिए उपयोगकर्ता नाम पर दाईं ओर स्वाइप करें

एसएसआईएस - एक परिनियोजन घोषणापत्र बनाना। SSIS में डिप्लॉयमेंट मेनिफेस्ट का उपयोग करने से आप अपने पैकेजों को स्थापित करने के लिए विज़ार्ड का उपयोग करके लक्ष्य स्थान पर पैकेजों के एक सेट को तैनात कर सकते हैं। इसका उपयोग करने का लाभ एक अच्छा यूजर इंटरफेस है जो एक विज़ार्ड प्रदान करता है

आईफोन के लिए सिंपल सीमलेस आईक्यूआई आपके संगत आईफोन 7, 7 प्लस, एसई, 6, 6एस, 6 प्लस, 6एस प्लस, 5, 5सी, 5एस और आईपॉड टच 5,6 पर वायरलेस चार्जिंग को सक्षम बनाता है। बिना बल्क के वायरलेस चार्जिंग। क्यूई तकनीक का उपयोग अधिकांश गैर-धातु मामलों के साथ और 2 मिमी से कम मोटाई के साथ किया जा सकता है

डेटा लिंक प्रोटोकॉल। नेटवर्किंग और संचार में, डेटा की एक इकाई (फ्रेम, पैकेट) का एक नोड से दूसरे नोड में संचरण। 'लेयर 2 प्रोटोकॉल' के रूप में जाना जाता है, डेटा लिंक प्रोटोकॉल यह सुनिश्चित करने के लिए ज़िम्मेदार है कि प्राप्त बिट्स और बाइट्स भेजे गए बिट्स और बाइट्स के समान हैं

एक कंप्यूटर सिस्टम एकीकृत उपकरणों का एक सेट है जो इनपुट, आउटपुट, प्रक्रिया और डेटा और सूचनाओं को संग्रहीत करता है। कंप्यूटर सिस्टम वर्तमान में कम से कम एक डिजिटल प्रोसेसिंग डिवाइस के आसपास बनाए गए हैं। कंप्यूटर सिस्टम में पांच मुख्य हार्डवेयर घटक होते हैं: इनपुट, प्रोसेसिंग, स्टोरेज, आउटपुट और कम्युनिकेशन डिवाइस

मानदंड क्वेरी API आपको जावा में नेस्टेड, संरचित क्वेरी एक्सप्रेशन बनाने देता है, एक संकलन-समय सिंटैक्स जाँच प्रदान करता है जो कि HQL या SQL जैसी क्वेरी भाषा के साथ संभव नहीं है। मानदंड एपीआई में उदाहरण (क्यूबीई) कार्यक्षमता द्वारा क्वेरी भी शामिल है

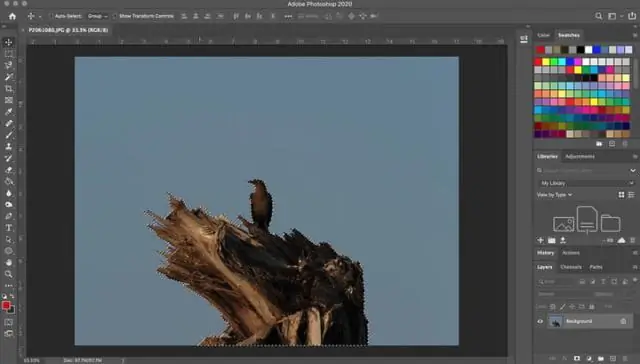

स्पॉट हीलिंग ब्रश टूल का उपयोग करके आसानी से धब्बे या खामियों को दूर करें। स्पॉट हीलिंग ब्रश टूल चुनें। ब्रश का आकार चुनें। टूल विकल्प बार में निम्न में से कोई एक प्रकार विकल्प चुनें। उस क्षेत्र पर क्लिक करें जिसे आप छवि में ठीक करना चाहते हैं, या क्लिक करें और एक बड़े क्षेत्र पर खींचें

किंडलएप में अपनी किंडल लाइब्रेरी की किताबें कैसे डाउनलोड करें अपने आईफोन ओरीपैड पर किंडल ऐप लॉन्च करें। अपनी Amazon लाइब्रेरी की सभी ई-बुक्स देखने के लिए लाइब्रेरी पर टैप करें। उस पुस्तक पर टैप करें जिसे आप अपने डिवाइस पर डाउनलोड करना चाहते हैं। जब यह डाउनलोड करना समाप्त हो जाए (इसके आगे एक चेकमार्क होगा), इसे खोलने के लिए पुस्तक को टैप करें

कंप्यूटर को अनलॉक करने के लिए CTRL+ALT+DELETE दबाएँ। लास्टलॉग ऑन यूजर के लिए लॉगऑन जानकारी टाइप करें और फिर ओके पर क्लिक करें। जब कंप्यूटर अनलॉक करेंसंवाद बॉक्स गायब हो जाता है, तो CTRL+ALT+DELETE दबाएं और सामान्य रूप से लॉग ऑन करें

FakeGPS Go के जरिए स्काउट लोकेशन बदलने के लिए स्टेप बाय स्टेप गाइड: उस पर टैप करें और बिल्ड नंबर तक स्क्रॉल करें। इस पर 7 बार टैप करें और आप देखेंगे कि आपके डिवाइस पर डेवलपर विकल्प सक्षम होते जा रहे हैं। चरण 3: जैसा कि हम एंड्रॉइड का उपयोग कर रहे हैं, आपको Google Play Store पर जाना होगा और उस पर ऐप को देखना होगा

की-अप घटना तब होती है जब कोई कुंजीपटल कुंजी जारी की जाती है। कीप () विधि कीप घटना को ट्रिगर करती है, या कीप घटना होने पर चलाने के लिए एक फ़ंक्शन संलग्न करती है। युक्ति: घटना का प्रयोग करें। कौन सी संपत्ति वापस करनी है कौन सी कुंजी दबाई गई थी

जेएमटर खोलें और "टेस्ट प्लान" में "एचटीटीपी (एस) टेस्ट स्क्रिप्ट रिकॉर्डर" जोड़ें। प्रॉक्सी होस्टनाम के रूप में, आपको जो भी JMeter एप्लिकेशन खुला है, उस पर आपको कंप्यूटर का IP पता सेट करना होगा। अपने मोबाइल डिवाइस के नेटवर्क कॉन्फ़िगरेशन के अंतर्गत, कंप्यूटर का IP पता प्रॉक्सी IP और पोर्ट के रूप में सेट करें जिसे आपने JMeter में सेट किया था

गतिविधि नियम-ओब्ज-गतिविधि का नियम है और उपयोगिता पेगा प्रवाह में एक आकृति है। यह आकार एक गतिविधि को संदर्भित करेगा जिसमें उपयोग प्रकार को उपयोगिता के रूप में चुना गया है। किसी गतिविधि के लिए कई उपयोग प्रकार हैं जैसे उपयोगिता, कनेक्ट, असाइन, सूचित करें, या रूट

एक अंतिम वर्ग केवल एक वर्ग है जिसे बढ़ाया नहीं जा सकता है। (इसका मतलब यह नहीं है कि कक्षा की वस्तुओं के सभी संदर्भ इस तरह कार्य करेंगे जैसे कि उन्हें अंतिम घोषित किया गया था।) जब किसी वर्ग को अंतिम घोषित करना उपयोगी होता है तो इस प्रश्न के उत्तर में शामिल होता है: जावा में विरासत को प्रतिबंधित करने के अच्छे कारण?

पूर्वावलोकन एप्लिकेशन मेनू से "फ़ाइल" पर क्लिक करें, फिर "खोलें", फिर उस फ़ोटो पर नेविगेट करें जिसमें आप क्रॉप की गई छवि सम्मिलित करना चाहते हैं और फिर "खोलें" पर क्लिक करें। पूर्वावलोकन मेनू से "संपादित करें" पर क्लिक करें और फिर "पेस्ट" पर क्लिक करें। क्रॉप की गई छवि क्लिपबोर्ड से दूसरी फ़ोटो में चिपका दी जाती है और कर्सर आगे बढ़ जाता है

C++ में एक पॉइंटर के लिए संदर्भ पास करना नोट: इसे C और C++ दोनों में "पॉइंटर टू पॉइंटर" का उपयोग करने की अनुमति है, लेकिन हम केवल C++ में "पॉइंटर का संदर्भ" का उपयोग कर सकते हैं। यदि कोई पॉइंटर किसी फ़ंक्शन को पैरामीटर के रूप में पास किया जाता है और संशोधित करने का प्रयास किया जाता है तो पॉइंटर में किए गए परिवर्तन उस फ़ंक्शन के बाहर वापस प्रतिबिंबित नहीं होते हैं

प्रेसिजन सिस्टम हार्ड ड्राइव रिमूवल नीचे के दरवाजे को सुरक्षित करने वाले दो स्क्रू को हटा दें और हटा दें। प्राथमिक हार्ड ड्राइव ब्रैकेट को सुरक्षित करने वाले पांच स्क्रू निकालें। बैटरी रिलीज लैच को अनलॉक स्थिति में स्लाइड करें। सिस्टम से हार्ड ड्राइव ब्रैकेट निकालें

'ELK' तीन ओपन सोर्स प्रोजेक्ट्स का संक्षिप्त नाम है: Elasticsearch, Logstash, और Kibana। इलास्टिक्स खोज एक खोज और विश्लेषण इंजन है। लॉगस्टैश एक सर्वर-साइड डेटा प्रोसेसिंग पाइपलाइन है जो एक साथ कई स्रोतों से डेटा प्राप्त करती है, इसे रूपांतरित करती है, और फिर इसे इलास्टिक्स खोज जैसे 'स्टैश' में भेजती है

उन्नत मोबाइल फोन सेवा (एएमपीएस) संयुक्त राज्य अमेरिका में एनालॉग सिग्नल सेलुलर टेलीफोन सेवा के लिए एक मानक प्रणाली है और इसका उपयोग अन्य देशों में भी किया जाता है। यह 1970 में संघीय संचार आयोग (FCC) द्वारा सेलुलर सेवा के लिए प्रारंभिक विद्युत चुम्बकीय विकिरण स्पेक्ट्रम आवंटन पर आधारित है

स्टार्ट पर क्लिक करें और फिर कंट्रोल पैनल पर जाएं। प्रोग्राम चुनें, और फिर प्रोग्राम और सुविधाएँ क्लिक करें। outPsExec विकल्प खोजें और फिर इसे चुनें, स्थापना रद्द करें पर क्लिक करें

सेल फ़ोन की बैटरी - Walmart.com

CROSS APPLY बाहरी तालिका से केवल पंक्तियों को लौटाता है जो तालिका-मूल्यवान फ़ंक्शन से परिणाम सेट करता है। दूसरे शब्दों में, क्रॉस एप्लाई के परिणाम में लेफ्ट साइड टेबल एक्सप्रेशन की कोई पंक्ति नहीं होती है जिसके लिए राइट साइड टेबल एक्सप्रेशन से कोई परिणाम प्राप्त नहीं होता है। क्रॉस लागू करें पंक्ति दर पंक्ति के रूप में काम करें INNER JOIN

यह आखिरकार हुआ: ES6 में आयात कीवर्ड पेश किए जाने के लगभग 4 साल बाद, Node. js ने ES6 आयात और निर्यात के लिए प्रयोगात्मक समर्थन पेश किया। नोड में। js 12, यदि आप नीचे दिए गए दोनों आइटम करते हैं, तो आप अपने प्रोजेक्ट में आयात और निर्यात का उपयोग कर सकते हैं

उपयोगकर्ता डेटाग्राम प्रोटोकॉल (यूडीपी) केवल इसलिए कनेक्शन रहित है क्योंकि सभी नेटवर्क अनुप्रयोगों को टीसीपी के ओवरहेड की आवश्यकता नहीं होती है। इसका एक उदाहरण आईपी नेटवर्क पर ध्वनि डेटा को एन्कोडिंग और भेजना होगा। दूसरी ओर, यूडीपी, पैकेट को संभालने के तरीके में एप्लिकेशन को अधिक लचीलेपन की अनुमति देता है

कृत्रिम घास जमीन प्राप्त कर रही है - और पर्यावरण के अनुकूल होने के लिए एक प्रतिष्ठा है क्योंकि इसे पानी, उर्वरक या घास काटने की आवश्यकता नहीं है। साथ ही, कृत्रिम घास की नवीनतम पीढ़ी अक्सर हमें यह सोचने में मूर्ख बनाने के लिए काफी अच्छी लगती है कि यह वास्तविक है

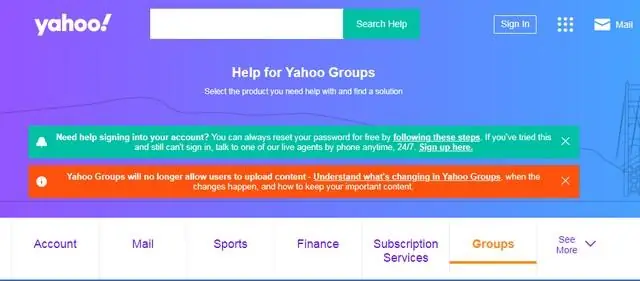

Yahoo ने घोषणा की है कि, 28 अक्टूबर 2019 से, वह अब उपयोगकर्ताओं को Yahoo समूह की वेब साइट पर सामग्री अपलोड करने की अनुमति नहीं देगा। और, 14 दिसंबर 2019 को, कंपनी पहले से पोस्ट की गई सभी सामग्री को स्थायी रूप से हटा देगी

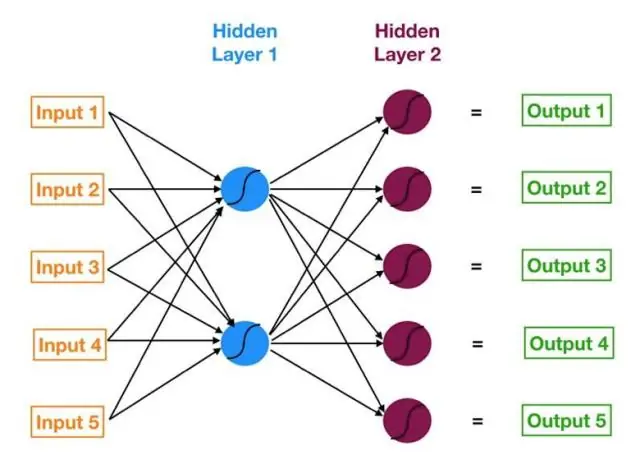

एक तंत्रिका नेटवर्क के पीछे मूल विचार एक कंप्यूटर के अंदर कई घनी रूप से परस्पर जुड़ी मस्तिष्क कोशिकाओं का अनुकरण (सरल लेकिन उचित रूप से वफादार तरीके से कॉपी) करना है ताकि आप इसे चीजों को सीखने, पैटर्न को पहचानने और मानवीय तरीके से निर्णय लेने के लिए प्राप्त कर सकें। लेकिन यह दिमाग नहीं है

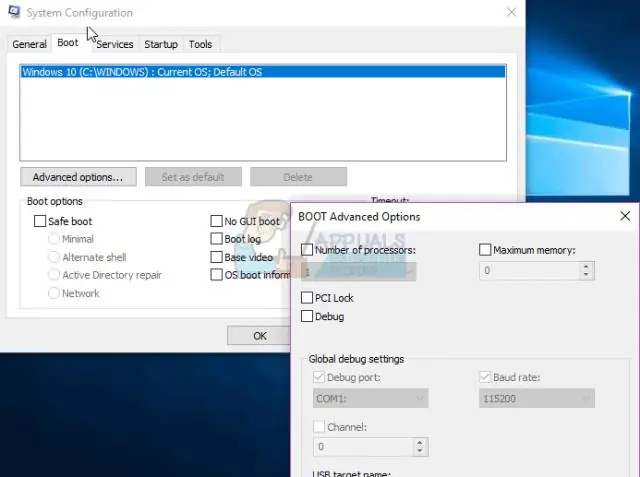

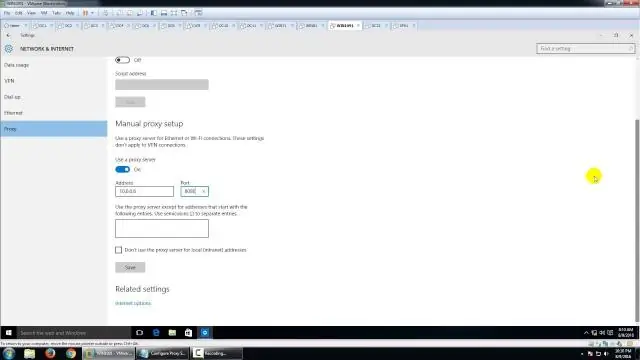

आइए विंडोज़ की प्रॉक्सी सेटिंग्स और इसे सुधारने के चरणों पर एक नज़र डालें। अपने कंप्यूटर और राउटर को रिबूट करें। विंडोज़ में प्रॉक्सी सेटिंग्स की समीक्षा करें। नेटवर्क एडेप्टर समस्या निवारक चलाएँ। ऑटो-प्राप्त आईपी पता और डीएनएस। अपने नेटवर्क ड्राइवर को अपडेट या रोल बैक करें। कमांड प्रॉम्प्ट के माध्यम से नेटवर्क कॉन्फ़िगरेशन रीसेट करें