यदि आप Windows Phone, Blackberry, FireTablet, या किसी अन्य ऑपरेटिंग सिस्टम का उपयोग कर रहे हैं, तो आप हमेशा RingCentral, eFax, या MyFax के लिए साइन अप कर सकते हैं और फिर फ़ैक्स भेजने के लिए उनकी वेबसाइट का उपयोग कर सकते हैं - या आप उनकी फ़ैक्स द्वारा ईमेल सुविधा का उपयोग कर सकते हैं

अपने बुकशेल्फ़ पर जाएँ। आप जिस शीर्षक को वापस करना चाहते हैं उसके कवर को स्पर्श करके रखें. 'वापसी/हटाएं' पर टैप करें। चुनें कि क्या वापस जाना है, वापस जाना है और हटाना है, या बस शीर्षक को हटाना है

सामान्य नियंत्रण सुरक्षा नियंत्रण होते हैं जो एक सामान्य क्षमता के रूप में कई सूचना प्रणालियों को कुशलतापूर्वक और प्रभावी ढंग से समर्थन दे सकते हैं। वे आम तौर पर एक सिस्टम सुरक्षा योजना की नींव को परिभाषित करते हैं। वे सुरक्षा नियंत्रण हैं जो आपको विरासत में मिले हैं, जो आपके द्वारा चुने गए और स्वयं निर्मित सुरक्षा नियंत्रणों के विपरीत हैं

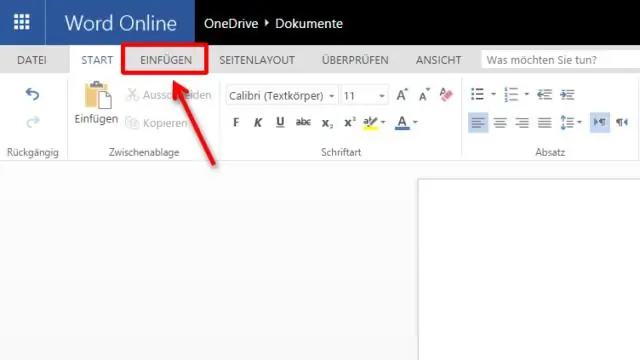

विधि 4 कॉपी और पेस्ट करना समझें कि यह कैसे काम करता है। सुरक्षित Word दस्तावेज़ खोलें। दस्तावेज़ पर कहीं भी क्लिक करें। संपूर्ण दस्तावेज़ का चयन करें। चयनित पाठ की प्रतिलिपि बनाएँ। एक नया वर्ड दस्तावेज़ खोलें। कॉपी किए गए टेक्स्ट में पेस्ट करें। दस्तावेज़ को एक नई फ़ाइल के रूप में सहेजें

Office 365 सदस्यता के साथ Microsoft Word Word का नवीनतम संस्करण है। पिछले संस्करणों में वर्ड 2016, वर्ड 2013, वर्ड 2010, वर्ड 2007 और वर्ड 2003 शामिल हैं

चरण 3: स्थापित करें। cer और उत्पन्न करते हैं। p12 आपके द्वारा अभी डाउनलोड की गई .cer फ़ाइल ढूँढें और डबल-क्लिक करें। सुनिश्चित करें कि ड्रॉप-डाउन "लॉगिन" पर सेट है, जोड़ें पर क्लिक करें। कीचेन एक्सेस को फिर से खोलें। चरण 1 में आपके द्वारा बनाई गई दो प्रोफ़ाइल खोजें (iOS डेवलपर सामान्य नाम के साथ)

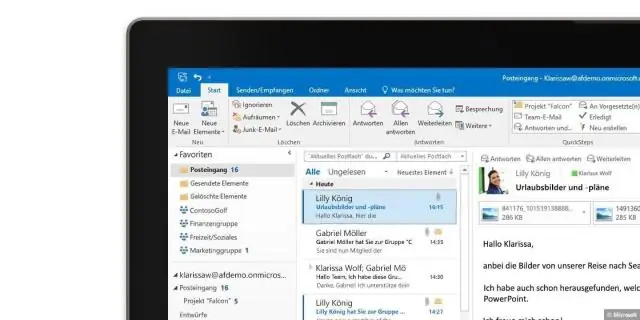

आउटलुक 2010 माइक्रोसॉफ्ट आउटलुक खोलें। होम टैब पर क्लिक करें। फिर 'डिलीट' सेक्शन से जंक ईमेल आइकन पर क्लिक करें। जंक का चयन करें। जंक ई-मेल विकल्प पर क्लिक करें, जैसा कि नीचे देखा गया है। अवरुद्ध प्रेषक टैब पर क्लिक करें। जोड़ें बटन पर क्लिक करें। उपयुक्त ई-मेल पता या डोमेन नाम दर्ज करें

डिफ़ॉल्ट रूप से, विंडोज लाइव मेल प्रोग्राम शुरू होने पर मेल सर्वर पर नए संदेशों की जांच करता है, और उसके बाद हर 10 मिनट में

Microsoft Excel फ़ाइलों को एक साथ मर्ज करने के लिए, पहले उन्हें CSV फ़ाइलों के रूप में सहेजना सबसे अच्छा है। एक्सेल फ़ाइलें खोलें और मेनू बार में, फ़ाइल पर क्लिक करें, फिर इस रूप में सहेजें पर क्लिक करें। प्रकार के रूप में सहेजें ड्रॉप-डाउन सूची में, CSV (अल्पविराम सीमांकित) चुनें (

अभिगम नियंत्रण एक सुरक्षा तकनीक है जो यह नियंत्रित करती है कि कंप्यूटिंग वातावरण में कौन या क्या संसाधनों को देख या उपयोग कर सकता है। भौतिक अभिगम नियंत्रण परिसरों, भवनों, कमरों और भौतिक आईटी संपत्तियों तक पहुंच को सीमित करता है। तार्किक अभिगम नियंत्रण कंप्यूटर नेटवर्क, सिस्टम फ़ाइलों और डेटा से कनेक्शन को सीमित करता है

आईपीएस इन-प्लेन स्विचिंग के लिए खड़ा है, एक प्रकार का एलईडी (एलसीडी का एक रूप) डिस्प्ले पैनल तकनीक। आईपीएस पैनल को अन्य मुख्य प्रकार के डिस्प्ले पैनल, टीएन (ट्विस्टेड नेमैटिक) और वीए (वर्टिकल) के बीच सबसे अच्छा रंग और देखने के कोण के रूप में जाना जाता है। संरेखण)

डेटावेयरहाउस के 5 मुख्य घटक होते हैं। 1) डेटाबेस 2) ईटीएल टूल्स 3) मेटा डेटा 4) क्वेरी टूल्स 5) डेटामार्ट्स

प्रिंटर को स्वचालित रूप से स्थापित करना सेटिंग्स खोलें। डिवाइसेस पर क्लिक करें। प्रिंटर और स्कैनर पर क्लिक करें। प्रिंटर या स्कैनर जोड़ें बटन पर क्लिक करें। कुछ पल रुको। मुझे जो प्रिंटर चाहिए वह सूचीबद्ध नहीं है विकल्प पर क्लिक करें। मेरा प्रिंटर थोड़ा पुराना है चुनें। मुझे इसे खोजने में मदद करें। विकल्प। सूची से अपना प्रिंटर चुनें

एक पंच डाउन टूल, जिसे क्रोनटूल भी कहा जाता है, एक हाथ उपकरण है जिसका उपयोग दूरसंचार और नेटवर्क तारों को पैच पैनल, पंचडाउन ब्लॉक, कीस्टोन मॉड्यूल या सतह माउंट बॉक्स से जोड़ने के लिए किया जाता है। नाम का 'पंच डाउन' हिस्सा एक प्रभाव क्रिया का उपयोग करके तार को जगह में पंच करने से आता है

टास्क मैनेजर खोलने के लिए "Ctrl-Shift-Esc" दबाएं। दूरस्थ कंप्यूटर पर कौन से प्रोग्राम चल रहे हैं, यह देखने के लिए "एप्लिकेशन" टैब पर क्लिक करें। कौन सी सिस्टम प्रक्रियाएं चल रही हैं यह देखने के लिए "प्रक्रियाएं" टैब पर क्लिक करें। कौन सी सिस्टम सेवाएं चल रही हैं यह देखने के लिए "सेवा" टैब पर क्लिक करें

Voice के लिए साइन अप करें और अपना नंबर प्राप्त करें अपने कंप्यूटर पर, Voice.google.com पर जाएं। अपने Google खाते में साइन इन करें। सेवा की शर्तें और गोपनीयता नीति की समीक्षा करने के बाद, जारी रखें पर टैप करें। किसी नंबर के लिए शहर या क्षेत्र कोड के आधार पर खोजें। वॉयस 1-800 नंबर नहीं देता है। अपने इच्छित नंबर के आगे, चयन करें पर क्लिक करें

पोस्टमैन में एक वातावरण की-वैल्यू पेयर का एक सेट होता है। एक वातावरण हमें अनुरोधों के बीच अंतर करने में मदद करता है। जब हम पोस्टमैन के अंदर एक वातावरण बनाते हैं, तो हम प्रमुख मूल्य जोड़े के मूल्य को बदल सकते हैं और परिवर्तन हमारे अनुरोधों में परिलक्षित होते हैं। एक वातावरण केवल चरों को सीमा प्रदान करता है

यदि आप कर्मचारियों को कार्यस्थल में BYOD का उपयोग करने की अनुमति देते हैं, तो आप निम्न से जुड़े सुरक्षा जोखिमों का अनुभव कर सकते हैं: खोए या चोरी हुए उपकरण। कंपनी छोड़ रहे लोग। फ़ायरवॉल या एंटी-वायरस सॉफ़्टवेयर का अभाव। असुरक्षित वाई-फाई तक पहुंचना

आईफोन पर अपना फेसबुक सर्च हिस्ट्री कैसे क्लियर करें आईफोन पर फेसबुक ऐप खोलें। सबसे ऊपर सर्च बार पर टैप करें। संपादित करें टैप करें। खोजें साफ़ करें टैप करें

स्टाइल शीट: सीएसएस

मेरे छात्रों की सबसे यादगार गतिविधियों में से एक लॉक-इन है। यह अनिवार्य रूप से एक विशाल स्लीपओवर है जिसमें छात्रों को अपने सभी दोस्तों के साथ स्कूल में रात बिताने को मिलता है। मुझे पता है कि इसे पढ़ने वाले आप में से कुछ के पास संसाधनों की प्रचुरता नहीं है, लेकिन न्यूनतम संसाधनों वाले स्कूल के लिए भी लॉक-इन संभव है।

Android डिवाइस पर Android पर Facebook ऐप खोलें और बाएँ साइडबार पर विकल्प ऐप सेटिंग्स (बीटा उपयोगकर्ताओं के लिए दाएँ साइडबार) पर टैप करें। यहां वीडियो ऑटो-प्ले विकल्प देखें और इसे बंद करें। यदि आप वाई-फाई पर वीडियो चलाना चाहते हैं और केवल डेटा कनेक्शन पर इसे प्रतिबंधित करना चाहते हैं, तो केवल वाई-फाई का चयन करें

AF - ऑटो फोकस के लिए खड़ा है, जिसका अर्थ है कि लेंस स्वचालित रूप से कैमरे के माध्यम से फ़ोकस कर सकता है। एएफ-डी - दूरी की जानकारी के साथ ऑटो फोकस। AF के समान, सिवाय यह विषय और लेंस के बीच की दूरी की रिपोर्ट कर सकता है और फिर उस जानकारी को कैमरे को रिपोर्ट कर सकता है। AF-S - साइलेंट वेव मोटर के साथ ऑटो फोकस

किसी एप्लिकेशन को स्तरों में विभाजित करने के 5 लाभ यहां दिए गए हैं: यह आपको एप्लिकेशन के अन्य क्षेत्रों को प्रभावित किए बिना, एक स्तर के प्रौद्योगिकी स्टैक को अपडेट करने की क्षमता देता है। यह विभिन्न विकास टीमों को विशेषज्ञता के अपने क्षेत्रों पर प्रत्येक कार्य के लिए अनुमति देता है

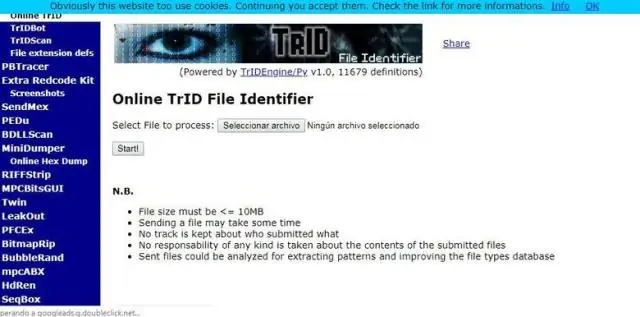

GBX फ़ाइलें खोलने के लिए इन आसान चरणों का पालन करें चरण 1: फ़ाइल पर डबल-क्लिक करें। इससे पहले कि आप GBX फ़ाइलें खोलने का कोई अन्य तरीका आज़माएँ, फ़ाइल आइकन पर डबल-क्लिक करके प्रारंभ करें। चरण 2: सही कार्यक्रम चुनें। चरण 3: फ़ाइल प्रकार का चित्र बनाएं। चरण 4: सॉफ्टवेयर डेवलपर से जांचें। चरण 5: एक यूनिवर्सल फ़ाइल व्यूअर डाउनलोड करें

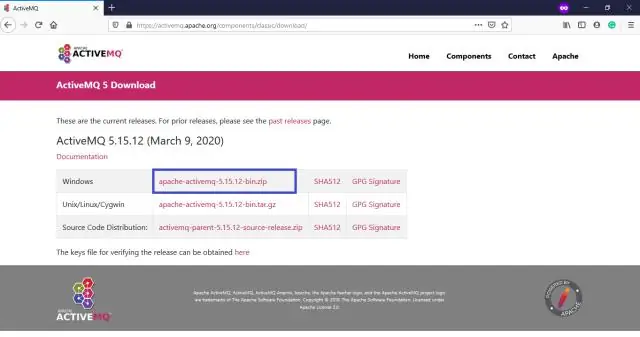

ब्राउज़र से, activemq.apache.org/ पर नेविगेट करें। नेविगेशन फलक (बाएं फलक) में #डाउनलोड लिंक पर क्लिक करें। मेवेन एक्टिवएमक्यू स्नैपशॉट लिंक पर क्लिक करें। बाइनरी स्नैपशॉट के लिए, इस दस्तावेज़ के #Starting ActiveMQ अनुभाग पर जाएँ

सूचना साक्षरता का तात्पर्य सूचना की आवश्यकता होने पर पहचानने और इस जानकारी का पता लगाने, मूल्यांकन करने और प्रभावी ढंग से उपयोग करने की क्षमता से है। हमारा कार्यक्रम एक वृद्धिशील सूचना साक्षरता कार्यक्रम है जो शैम्प्लेन के मुख्य पाठ्यक्रम में अंतर्निहित है

ऑनलाइन ऑक्सफ़ोर्ड इंग्लिश डिक्शनरी के अनुसार, 'केवल' का इस्तेमाल पहली बार 1990 में किया गया था। 1995 तक इसका इस्तेमाल न्यू साइंटिस्ट मैगज़ीन में किया जा चुका था और न्यूयॉर्क मैगज़ीन और न्यू म्यूज़िकल एक्सप्रेस में भी देखा जा चुका है। अब, ऑक्सफोर्ड इंग्लिश डिक्शनरी ने इसे अपने आप में एक शब्द माना है। हालाँकि, इसने इसे कठबोली के रूप में लेबल किया है

जंपर्स का उपयोग कंप्यूटर बाह्य उपकरणों, जैसे कि मदरबोर्ड, हार्ड ड्राइव, मोडेम, साउंड कार्ड और अन्य घटकों के लिए सेटिंग्स को कॉन्फ़िगर करने के लिए किया जाता है। उदाहरण के लिए, यदि आपका मदरबोर्ड घुसपैठ का पता लगाने का समर्थन करता है, तो इस सुविधा को सक्षम या अक्षम करने के लिए एक जम्पर सेट किया जा सकता है

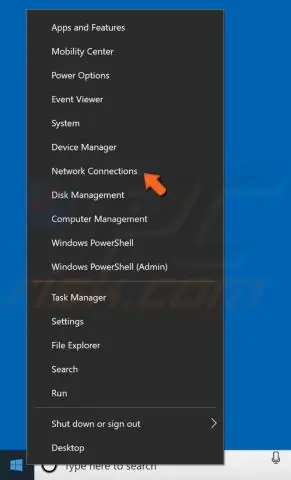

4. अपना आईपी पता मैन्युअल रूप से सेट करें विंडोज की + एक्स दबाएं और नेटवर्ककनेक्शन चुनें। अपने वायरलेस नेटवर्क पर राइट क्लिक करें और मेनू से गुण चुनें। इंटरनेट प्रोटोकॉल संस्करण 4 (टीसीपी/आईपीवी4) का चयन करें और गुण बटन पर क्लिक करें

प्रोटोटाइप रीयलटाइम उत्पाद का अनुकरणीय लघुचित्र है, जिसका उपयोग ज्यादातर परीक्षण के लिए किया जाता है। मॉडल का उपयोग उस उत्पाद को प्रदर्शित करने के लिए किया जाता है जो विकसित या विकास के अधीन है, यह विभिन्न दृष्टिकोणों से कैसा दिखता है

कोर सीएएल में विंडोज सर्वर, एक्सचेंज सर्वर, सिस्टम मैनेजमेंट सर्वर और शेयरपॉइंट पोर्टल सर्वर के लिए सीएएल (क्लाइंट एक्सेस लाइसेंस) शामिल हैं।

कंप्यूटर साइंस में मास्टर्स के लिए लोकप्रिय नौकरियां ग्रेजुएट्स 1) नेटवर्क और कंप्यूटर सिस्टम एडमिनिस्ट्रेटर। 2) कंप्यूटर सिस्टम विश्लेषक। 3) कंप्यूटर नेटवर्क आर्किटेक्ट्स। 4) सॉफ्टवेयर डेवलपर्स। 5) कंप्यूटर और सूचना अनुसंधान वैज्ञानिक। 6) वरिष्ठ डेटाबेस प्रशासक। 7) वरिष्ठ वेब डेवलपर्स

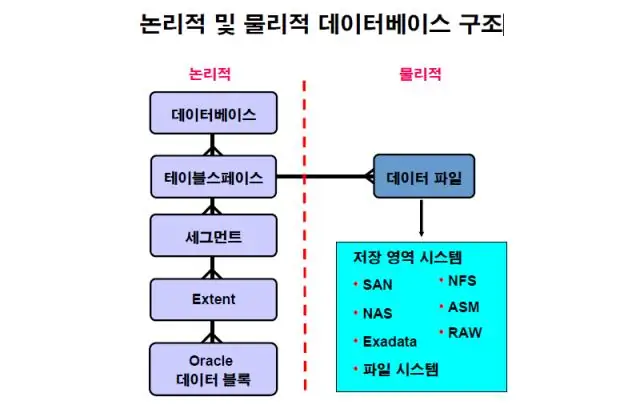

Oracle डेटाबेस में एक या एक से अधिक तार्किक भंडारण इकाइयाँ होती हैं जिन्हें टेबलस्पेस कहा जाता है, जो सामूहिक रूप से डेटाबेस के सभी डेटा को संग्रहीत करते हैं। Oracle डेटाबेस में प्रत्येक टेबलस्पेस में एक या अधिक फाइलें होती हैं जिन्हें डेटाफाइल्स कहा जाता है, जो भौतिक संरचनाएं हैं जो उस ऑपरेटिंग सिस्टम के अनुरूप हैं जिसमें Oracle चल रहा है

Benadryl और guaifenesin / phenylephrine के बीच कोई बातचीत नहीं पाई गई। इसका मतलब यह नहीं है कि कोई बातचीत मौजूद नहीं है। हमेशा अपने स्वास्थ्य सेवा प्रदाता से परामर्श लें

यमर। सुनो)) एक फ्रीमियम उद्यम सामाजिक नेटवर्किंग सेवा है जिसका उपयोग संगठनों के भीतर निजी संचार के लिए किया जाता है। Microsoft ने बाद में 2012 में 1.2 बिलियन अमेरिकी डॉलर में Yammer का अधिग्रहण किया। वर्तमान में Yammer Office 365 और Microsoft 365 . की सभी एंटरप्राइज़ योजनाओं में शामिल है

सेफ मोड एक ऐसी स्थिति है, जब ऐप्स या ऑपरेटिंग सिस्टम में कोई समस्या आने पर आपका Samsung GalaxyS4 प्रवेश कर सकता है। सुरक्षित मोड अस्थायी रूप से ऐप्स को अक्षम करता है और ऑपरेटिंग सिस्टम की कार्यक्षमता को कम करता है, जिससे समस्या को हल करने के लिए समस्या निवारण की अनुमति मिलती है

आरेख संपादित करें Office 365 में साइन इन करें। व्यवसाय के लिए OneDrive फ़ोल्डर या SharePointOnline दस्तावेज़ लाइब्रेरी पर नेविगेट करें। फ़ाइल नाम पर क्लिक करके Visio आरेख खोलें। डिफ़ॉल्ट रूप से, आरेख देखने के लिए खुलता है। आरेख संपादित करें का चयन करें, और फिर ब्राउज़र में संपादित करें का चयन करें

फायदे: मल्टीप्रोसेसर सिस्टम बिजली की आपूर्ति, आवास और बाह्य उपकरणों को साझा करके पैसे बचा सकते हैं। कार्यक्रमों को अधिक तेज़ी से निष्पादित कर सकते हैं और विश्वसनीयता में वृद्धि कर सकते हैं। नुकसान: मल्टीप्रोसेसर सिस्टम हार्डवेयर और सॉफ्टवेयर दोनों में अधिक जटिल होते हैं

मास्टर बूट रिकॉर्ड (एमबीआर) किसी भी हार्ड डिस्क या डिस्केट के पहले सेक्टर की जानकारी है जो यह पहचानती है कि एक ऑपरेटिंग सिस्टम कैसे और कहाँ स्थित है ताकि इसे कंप्यूटर के मेनस्टोरेज या रैंडम एक्सेस मेमोरी में बूट (लोड) किया जा सके।