GitHub पर एक नया रिपॉजिटरी बनाएं। टर्मिनल टर्मिनल गिट बैश खोलें। वर्तमान कार्यशील निर्देशिका को अपने स्थानीय प्रोजेक्ट में बदलें। स्थानीय निर्देशिका को गिट भंडार के रूप में प्रारंभ करें। अपने नए स्थानीय भंडार में फ़ाइलें जोड़ें। उन फ़ाइलों को सबमिट करें जिन्हें आपने अपने स्थानीय भंडार में मंचित किया है

JNCIP-SEC, JuniperNetworks प्रमाणित विशेषज्ञ सुरक्षा (JNCIE-SEC) के लिए एक पूर्वापेक्षा है, जो सुरक्षा ट्रैक में सबसे उन्नत प्रमाणन है। JNCIE-SEC उन पेशेवरों की पहचान करता है जो जूनोस-आधारित सुरक्षा प्लेटफार्मों को लागू करते हैं, कॉन्फ़िगर करते हैं, प्रबंधित करते हैं और उनका निवारण करते हैं

एक मल्टीप्रोटोकॉल लेबल स्विचिंग (एमपीएलएस) लेयर 3 वर्चुअल प्राइवेट नेटवर्क (वीपीएन) में उन साइटों का एक समूह होता है जो एमपीएलएस प्रदाता कोर नेटवर्क के माध्यम से परस्पर जुड़े होते हैं। प्रत्येक ग्राहक साइट पर, एक या अधिक ग्राहक एज (सीई) राउटर एक या अधिक प्रदाता एज (पीई) राउटर से जुड़ते हैं

स्काईवर्ल्ड में जहां अलौकिक प्राणी रहते थे, जुड़वा बच्चों, ग्लूस्कैप ('अच्छा') और माल्सम ('कमजोर') को एक बड़े पत्थर के डोंगी में पृथ्वी पर भेजा गया था। जहां वे उतरे, डोंगी भूमि में बदल गई जिसे आज हम केप ब्रेटन के नाम से जानते हैं। ग्लॉस्कैप ने सभी जानवरों और पक्षियों को गंदगी से बनाया और बनाया

एडोब फोटोशॉप कीबोर्ड शॉर्टकट फ़ाइल Ctrl+N नया K स्लाइस टूल K स्लाइस सेलेक्ट टूल J स्पॉट हीलिंग ब्रश टूल

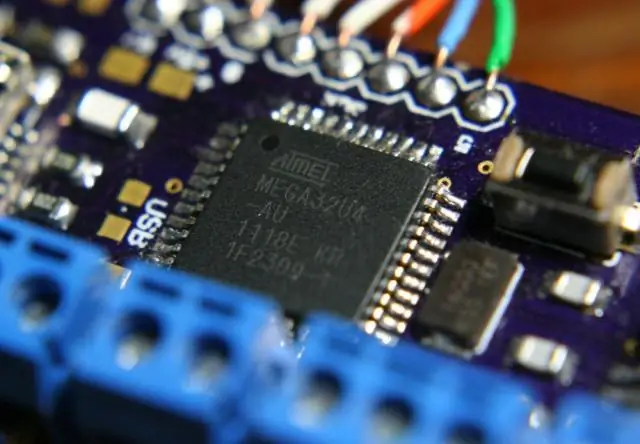

एक इंटरप्ट का काम यह सुनिश्चित करना है कि प्रोसेसर महत्वपूर्ण घटनाओं के लिए जल्दी से प्रतिक्रिया करता है। जब एक निश्चित संकेत का पता लगाया जाता है, तो एक इंटरप्ट (जैसा कि नाम से पता चलता है) प्रोसेसर जो कुछ भी कर रहा है उसे बाधित करता है, और कुछ कोड निष्पादित करता है जो कि Arduino को जो भी बाहरी उत्तेजना को खिलाया जा रहा है, उस पर प्रतिक्रिया करने के लिए डिज़ाइन किया गया है।

कंप्यूटर नेटवर्क के नुकसान नेटवर्क की लागत। केबलिंग और हार्डवेयर सहित नेटवर्क को लागू करने की लागत महंगी हो सकती है। सुरक्षा चिंताएं। कंप्यूटर नेटवर्क के मुख्य डाउनसाइड्स में से एक में सुरक्षा मुद्दे शामिल हैं। वायरस और मैलवेयर। मजबूती का अभाव। एक कुशल हैंडलर की जरूरत है। स्वतंत्रता की कमी

इस संदर्भ में एक 'नोड', केवल एक HTML तत्व है। 'DOM' एक ट्री संरचना है जो वेबसाइट के HTML का प्रतिनिधित्व करती है, और प्रत्येक HTML तत्व एक 'नोड' है। दस्तावेज़ ऑब्जेक्ट मॉडल (डीओएम) देखें। अधिक विशेष रूप से, 'नोड' एक इंटरफ़ेस है जिसे 'दस्तावेज़' और 'तत्व' सहित कई अन्य वस्तुओं द्वारा कार्यान्वित किया जाता है।

रिमोट मॉनिटरिंग के बारे में रिमोट मॉनिटरिंग (आरएमओएन को भी छोटा किया गया) उस विनिर्देश को संदर्भित करता है जो एमएसपी को रिमोट डिवाइस का उपयोग करके अपने क्लाइंट की नेटवर्क परिचालन गतिविधियों की निगरानी करने में मदद करता है, जिसे जांच या मॉनिटर के रूप में जाना जाता है। यह एमएसपी को कुशल नेटवर्क अवसंरचना नियंत्रण और प्रबंधन सुनिश्चित करने में मदद करता है

जब आप किसी ऑब्जेक्ट के माध्यम से फ़ोरिन लूप के साथ लूप करते हैं, तो आपको यह जांचना होगा कि संपत्ति ऑब्जेक्ट से संबंधित है या नहीं। आप इसे hasOwnProperty के साथ कर सकते हैं। वस्तुओं के माध्यम से लूप करने का बेहतर तरीका सबसे पहले वस्तु को एक सरणी में बदलना है। फिर, आप सरणी के माध्यम से लूप करते हैं। चांबियाँ। मूल्य। प्रविष्टियों

आप नीचे दिए गए चरणों का पालन करके अपने दिल की धड़कन को मैन्युअल रूप से जांच सकते हैं: ऊपर की ओर स्वाइप करके ऐप्पल वॉच के क्लॉक फेस से नज़रें एक्सेस करें। जब तक आपको दिल की धड़कन नहीं मिल जाती, तब तक नज़रों में बाएँ या दाएँ स्वाइप करें। घड़ी द्वारा आपकी हृदय गति को मापने और प्रदर्शित करने के दौरान लगभग 10-20 सेकंड तक प्रतीक्षा करें

उथली प्रतिलिपि किसी वस्तु की एक बिट-वार प्रति है। एक नई वस्तु बनाई जाती है जिसमें मूल वस्तु में मूल्यों की एक सटीक प्रतिलिपि होती है। यदि वस्तु का कोई भी क्षेत्र अन्य वस्तुओं के संदर्भ हैं, तो केवल संदर्भ पते की प्रतिलिपि बनाई जाती है, यानी केवल स्मृति पता कॉपी किया जाता है

क्या मुझसे मेरी योजना या मेरे मिनट, संदेश या डेटा भत्ता बदलने के लिए शुल्क लिया जाएगा? नहीं, आपकी योजना या आपके भत्तों को बदलने की कोई कीमत नहीं है। हालांकि, आपके द्वारा चुनी गई योजना के आधार पर आपका मासिक एक्सेस शुल्क, कर और अधिभार बढ़ या घट सकता है

उपयोगकर्ता आधार DN ढूँढना एक Windows कमांड प्रॉम्प्ट खोलें। कमांड टाइप करें: dsquery उपयोगकर्ता-नाम - सिमेंटेक रिपोर्टर की एलडीएपी/निर्देशिका सेटिंग्स में, जब उपयोगकर्ता आधार डीएन के लिए कहा जाता है, तो दर्ज करें: सीएन = उपयोगकर्ता, डीसी = माईडोमेन, डीसी = कॉम

सुविधाजनक विकल्प: यूएसबी वाईफाई एडेप्टर बस इसे अपने डेस्कटॉप या लैपटॉप में प्लग करें। आपको इसे चलाने और चलाने के लिए कुछ ड्राइवर स्थापित करने पड़ सकते हैं, लेकिन इसके बाद अपने सिस्टम को वायरलेस क्षमताएं देना एक आसान प्लग-एंड-प्ले रूटीन होना चाहिए

ओसीसीपिटल लोब- सिर के पीछे स्थित, यह खंड मस्तिष्क की कुल क्षमता का लगभग 20% भाग लेता है और दृष्टि के लिए जिम्मेदार होता है और उन दृश्यों की कल्पना करने में सक्षम होता है जो वास्तव में पहले कभी नहीं देखे गए थे

UNIX टाइमस्टैम्प की परिभाषा टाइमज़ोन स्वतंत्र है। टाइमस्टैम्प यूटीसी समय में 1 जनवरी 1970 की मध्यरात्रि, समय में एक पूर्ण बिंदु के बाद से बीत चुके सेकंड (या मिलीसेकंड) की संख्या है। आपका समय क्षेत्र चाहे जो भी हो, टाइमस्टैम्प एक ऐसे क्षण का प्रतिनिधित्व करता है जो हर जगह समान होता है

इसलिए, रीसेट को पूर्ववत करने के लिए, git रीसेट HEAD@{1} (या git रीसेट d27924e) चलाएँ। यदि, दूसरी ओर, आपने तब से कुछ अन्य कमांड चलाए हैं जो HEAD को अपडेट करते हैं, तो आप जो कमिटमेंट चाहते हैं वह सूची में सबसे ऊपर नहीं होगा, और आपको रीफ्लॉग के माध्यम से खोजना होगा

सेल फोन में लो-पावर ट्रांसमीटर होते हैं। कई सेल फोन में दो सिग्नल क्षमताएं होती हैं: 0.6 वाट और 3 वाट (तुलना के लिए, अधिकांश सीबी रेडियो 4 वाट पर संचारित होते हैं)

बेस्ट बजट ट्रैवल ट्राइपॉड्स सिरुई टी-1205X - बेस्ट वैल्यू ट्राइपॉड। मैनफ्रोटो बेफ्री - सुपर लाइटवेट ट्राइपॉड। 3 लेग्ड थिंग लियो - मोस्ट स्टर्डी ट्रैवल ट्राइपॉड। जॉबी गोरिल्लापॉड 5K - टॉप ट्रैवल व्लॉगिंग ट्राइपॉड। RRS TQC-14 - व्यावसायिक यात्रा तिपाई। Gitzo Series 1 Traveler - बेस्ट डिज़ाइन किया गया Tripod

ETag HTTP प्रतिक्रिया शीर्षलेख किसी संसाधन के विशिष्ट संस्करण के लिए एक पहचानकर्ता है। यह कैश को अधिक कुशल होने देता है और बैंडविड्थ को बचाता है, क्योंकि वेब सर्वर को पूर्ण प्रतिक्रिया भेजने की आवश्यकता नहीं होती है यदि सामग्री नहीं बदली है

कंप्यूटर प्रोग्रामिंग में, विभिन्न एल्गोरिदम के साथ काम करने के उद्देश्य से डेटा को स्टोर करने के लिए डेटा संरचना का चयन या डिज़ाइन किया जा सकता है। प्रत्येक डेटा संरचना में डेटा मानों, डेटा के बीच संबंध और डेटा पर लागू किए जा सकने वाले कार्यों के बारे में जानकारी होती है

ये चार मुख्य कारण हैं जो लोग सर्वर रहित पर स्विच करते हैं: यह स्वचालित रूप से मांग के साथ बढ़ता है। यह सर्वर लागत (70-90%) को महत्वपूर्ण रूप से कम करता है, क्योंकि आप निष्क्रिय के लिए भुगतान नहीं करते हैं। यह सर्वर रखरखाव को समाप्त करता है

Google AutoML कई मॉडलों में से यह चुनने का एक अच्छा तरीका है कि कौन सा सबसे अच्छा है। कंपनियों में मेरे मशीन लर्निंग विशेषज्ञों द्वारा किए गए बहुत सारे काम करने के लिए आपको अभी भी लोगों की आवश्यकता है। नए एल्गोरिदम डिजाइन करें: ऐसी बहुत सी चीजें हैं जो वर्तमान मशीन लर्निंग और डीप लर्निंग एल्गोरिदम में अक्षम हैं

माइक्रोसॉफ्ट ने SQL सर्वर को फॉर्मैकओएस और लिनक्स सिस्टम उपलब्ध कराया है। यह एक डॉकर कंटेनर से SQL सर्वर चलाकर संभव बनाया गया है। इसलिए, विंडोज़ के साथ वर्चुअल मशीन स्थापित करने की कोई आवश्यकता नहीं है (जो SQL सर्वर 2017 से पहले मैक पर SQL सर्वर चलाने का एकमात्र तरीका था)

आरएचआईए क्रेडेंशियल प्राप्त करने के लिए, व्यक्तियों को 1) स्वास्थ्य सूचना प्रबंधन या स्वास्थ्य सूचना प्रौद्योगिकी (एचआईटी) में ऑन-कैंपस, ऑनलाइन, या हाइब्रिड स्नातक कार्यक्रम पूरा करना होगा जो स्वास्थ्य सूचना विज्ञान और सूचना प्रबंधन शिक्षा (सीएएचआईआईएम) के प्रत्यायन पर आयोग द्वारा मान्यता प्राप्त है। , या 2) स्नातक

वीडियो साथ ही, मैं IoT के साथ AWS का उपयोग कैसे करूं? एडब्ल्यूएस आईओटी के साथ शुरुआत करना AWS IoT कंसोल में साइन इन करें। रजिस्ट्री में एक उपकरण पंजीकृत करें। अपने डिवाइस को कॉन्फ़िगर करें। AWS IoT MQTT क्लाइंट के साथ डिवाइस MQTT संदेश देखें। कॉन्फ़िगर और परीक्षण नियम। AWS IoT जॉब बनाएं और ट्रैक करें। इसके अलावा, Amazon की IoT सेवा किस प्रोटोकॉल का उपयोग करती है?

क्या मेरा फोन संगत है? यह जांचने के लिए कि आपका सेल फोन स्प्रिंट के अनुकूल है या नहीं, अपना आईएमईआई नंबर ढूंढें और फिर इसे स्प्रिंट वेबसाइट पर दर्ज करें। स्प्रिंट पुष्टि करेगा कि आप अपने सेल फोन का उपयोग उनके सिम कार्ड के साथ कर सकते हैं या नहीं। ध्यान दें कि आपका फोन स्प्रिंट नेटवर्क के साथ-साथ अनलॉक होने के साथ संगत होना चाहिए

निम्नलिखित चरण आपको इस प्रक्रिया में ले जाते हैं: Oracle सॉफ़्टवेयर स्वामी के रूप में लॉग इन करें। कमांड प्रॉम्प्ट पर जाएं। डीबीसीए टाइप करें। आप एक स्प्लैश स्क्रीन और विकल्पों के साथ दूसरी स्क्रीन देखते हैं। डेटाबेस बनाएँ विकल्प चुनें। उन्नत विकल्प चुनें। अगला पर क्लिक करें। कस्टम डेटाबेस विकल्प का चयन करें। अगला पर क्लिक करें

अपना आईपी पता छिपाने के 6 तरीके एक वीपीएन सॉफ्टवेयर प्राप्त करें। प्रॉक्सी का उपयोग करें - वीपीएन से धीमा। टीओआर का प्रयोग करें - मुफ़्त। मोबाइल नेटवर्क का उपयोग करें - धीमा और एन्क्रिप्टेड नहीं। सार्वजनिक वाई-फाई से कनेक्ट करें - सुरक्षित नहीं। अपने इंटरनेट सेवा प्रदाता को कॉल करें। अपना स्थान छुपाएं। परिधि आईपी प्रतिबंध

Saavn, अग्रणी ऑनलाइन संगीत स्ट्रीमिंग ऐप्स में से एक, अब JioSaavn है। दूसरी ओर, Jio Music ऐप को रीब्रांड किया गया है। एक मानार्थ उपहार के रूप में, Jio ग्राहक अब ऐप स्टोर पर ऐप लिस्टिंग के अनुसार, 90 दिनों की प्रीमियम सदस्यता, JioSaavn Pro का लाभ उठा सकते हैं।

101 स्टोर यहाँ, अच्छे लोग फ्रैंचाइज़ी हैं? जेबी हाई-फाई ने The. खरीदा अच्छे लड़के 2016 में श्रृंखला, और पिछले एक साल में अपने 104-स्टोर नेटवर्क को a. से आगे बढ़ाते हुए बिताया है फ्रेंचाइज कंपनी प्रबंधन द्वारा चलाए जा रहे "संयुक्त उद्यम"

डेवलपर: माइक्रोसॉफ्ट

प्राधिकरण के लिए सबसे व्यापक रूप से उपयोग किए जाने वाले प्रोटोकॉल में से एक OAuth2 है। AWS API गेटवे AWS Cognito OAuth2 स्कोप का उपयोग करके API को सुरक्षित करने के लिए अंतर्निहित समर्थन प्रदान करता है। एडब्ल्यूएस कॉग्निटो टोकन सत्यापन प्रतिक्रिया देता है। यदि टोकन मान्य है, तो API गेटवे JWT टोकन में OAuth2 दायरे को मान्य करेगा और API कॉल को अनुमति या अस्वीकार करेगा

विकिपीडिया, मुक्त विश्वकोश से। Slony-I PostgreSQL DBMS के लिए एक एसिंक्रोनस मास्टर-स्लेव प्रतिकृति प्रणाली है, जो कैस्केडिंग और फेलओवर के लिए सहायता प्रदान करती है। अतुल्यकालिक का अर्थ है कि जब एक डेटाबेस लेनदेन मास्टर सर्वर के लिए प्रतिबद्ध है, तो यह अभी तक दासों में उपलब्ध होने की गारंटी नहीं है

उत्पादन के माहौल में, डॉकर कंटेनरों के अंदर एप्लिकेशन बनाना, तैनात करना और चलाना आसान बनाता है। इस वजह से, उत्पादन के लिए उपयुक्त डॉकर छवियों में केवल आवश्यक आवश्यकताएं ही स्थापित होनी चाहिए। उत्पादन के लिए अनुकूलित करने के लिए डॉकर छवियों के आकार को कम करने के कई तरीके हैं।

फ्लूक 115 ट्रू आरएमएस डिजिटल मल्टीमीटर मॉडल: 115 | आदेश संख्या: 115/EFSP बिक्री मूल्य $179.99 USD नियमित मूल्य $199.99 USD उपलब्धता स्टॉक में 63

चरण-दर-चरण: रिएक्ट ऐप में Redux कैसे जोड़ें चरण 1: Redux NPM पैकेज आयात करें। चरण 2: एक रेड्यूसर बनाएं। चरण 2: एक Redux स्टोर बनाएँ। चरण 3: मुख्य ऐप घटक को प्रदाता के साथ लपेटें। चरण 4: एक कंटेनर घटक बनाएं और कनेक्ट करें। चरण 5: Redux Store से राज्य चुनें और बदलें। चरण 6: प्रस्तुति घटक में राज्य का प्रयोग करें

आप अपने मेलबॉक्स लॉक को बदल सकते हैं। लॉक के पिछले हिस्से तक पहुंच प्राप्त करने के लिए मेलबॉक्स खोलें। नट या क्लिप को हटा दें जो लॉक को जगह में रखता है। एक स्क्रूड्राइवर के साथ लॉक के पीछे लॉकिंग कैम को हटा दें। कैमरे को पीठ पर लगे नए लॉक में पेंच करें

लेक्टर ने क्लेरिस से पूछा कि वे उसे "बफ़ेलो बिल" क्यों कहते हैं। क्लेरिस ने उल्लेख किया है कि मोनिकर की शुरुआत कैनसस सिटी होमिसाइड में हुई थी और वे कहते हैं कि वह "उनके कूबड़ को काटता है।" लेक्टर ने क्लेरिस से पूछा कि वह क्या सोचती है, उसके "कौशल" को चुनौती देते हुए